Tous les signes permettant de savoir qui vous espionne

Quelqu’un me racontait la semaine dernière la frayeur qu’il avait et la paranoïa dont il était victime depuis quelques mois voire quelques années.

Il était persuadé qu’on l’espionnait, et lorsqu’il se retrouvait tout seul dans sa chambre, surtout le soir, il commençait à s’imaginer que des appareils d’espionnage se trouvaient cachés dans la pièce :

- une caméra espion dans sa table de chevet ?

- une caméra wi-fi dans un tiroir ?

- un matériel d’enregistrement du son sous son lit ?

- des logiciels de captage de son et d’image au plafond ?

- pourquoi pas de faux hauts-parleurs recouvrant des webcams dans un matériel hi-fi ?

- des logiciels espions piratant la webcam de l’ordinateur ?

Comment puis-je détecter un espion dans mon entourage ?

- 1) La connaissance des langues étrangères ;

- 2) Utilisation d’aphorismes, de dictons et de phrases inhabituels pour les habitants de votre pays ;

- 3) Connaissance limitée des coutumes locales ;

- 4) Auto-médication, cherchant à se passer d’une assistance médicale ;

- 5) Préférence pour des aliments inhabituels pour votre région ;

- 6) Capacité à lire une carte topographique, utiliser une boussole, utiliser la radio et d’autres équipements de télécommunications ;

- 7) Connaissance des arts martiaux ;

- 8) Connaissance de votre région, de l’intérieur et de l’extérieur, de l’emplacement des diverses installations, des rues secondaires, etc ;

- 9) Capacité à s’orienter dans la forêt et à faire un feu sans la fumée ;

- 10) Il fait semblant d’être ivre et fait boire son interlocuteur pour lui soutirer des informations ;

- 11) Il passe pour une personne plus instruite qu’il ne ressort dans son CV ;

- 12) Vigilance constante, autodiscipline et contrôle de ses actions, capacité à se faire passer pour n’importe qui ;

- 13) Tendance à surprendre les conversations ;

- 14) Capacité à dresser la description physique d’une personne ;

- 15) Indifférence aux activités communautaires ;

- 16) Indifférence à l’égard de son échelle salariale ;

- 17) Il préfère les emplois à horaire flexible ;

- 18) Il ne reçoit pas d’invités chez lui ;

- 19) Il évite les hôtels et préfère vivre dans une maison privée ou dans un appartement avec une entrée séparée ;

- 20) Connaissance de la structure et la législation du pays à un point tel qu’elle est peu commune pour les citoyens moyens de votre pays.

Est-ce que quelqu’un vous espionne ?

Tout le monde vous espionne. Sérieusement.

- Les personnes que vous appréciez et qui vous apprécient s’intéressent à ce que vous faites.

- Les personnes que vous n’aimez pas et qui ne vous aiment pas en retour sont TRES intéressées par ce que vous faites.

- Votre famille observe ce que vous faites et écoute ce que vous dites.

- Tout comme la personne que vous fréquentez ou avec qui vous entretenez une relation à ce moment-là.

- Vos voisins sont au courant de vos allées et venues, et ils remarquent également si/quand vous achetez un nouveau véhicule ou faites faire des travaux dans votre maison.

- Le facteur s’aperçoit que vous recevez du nouveau courrier.

- Le chauffeur de la société de livraison privée s’aperçoit que vous recevez de plus en plus de colis.

- Si vos relevés de compteurs doivent toujours être effectués en personne, les personnes chargées des relevés remarqueront que les choses sont différentes chez vous et autour de vous.

- Vous devenez un « habitué » de votre épicerie ou de votre magasin de proximité et les employés (en supposant qu’il n’y ait pas un fort taux de rotation) sauront ce que vous aimez acheter et ce que vous n’aimez pas.

- Votre salle de sport remarquera si vous venez plus souvent et si vous restez (ce qui signifie que vous essayez de perdre du poids ou de vous tonifier).

- Et votre restaurant ou bar préféré se souviendra que vous et votre compagnon (ou vous seul) y venez souvent.

- Vos collègues de travail remarqueront si votre style vestimentaire ou vos habitudes de toilettage changent. Ils se rendront compte que vous avez peut-être reçu une augmentation ou que vous avez une autre source de revenus. Ils entendront vos conversations avec les autres et pourront même écouter (volontairement ou non) les appels téléphoniques que vous passez. Si vous travaillez dans un environnement très compétitif, ils peuvent fouiller votre bureau ou votre box ou même fouiller votre sac à main, votre mallette ou votre sac à dos.

Quels sont les signes qui indiquent que quelqu’un est un espion ?

Je connais 2 types qui travaillent comme espions, l’un pour les Israéliens et l’autre pour la CIA. Il est intéressant de noter que ces deux types, bien que venant d’horizons différents, ont beaucoup en commun :

- Ils ont tous deux des couilles. L’un est un ancien flic qui a la réputation d’être absolument sans peur. L’autre est un journaliste d’investigation qui se fait constamment insulter, menacer et parfois même attaquer. Les deux n’en ont cure.

- Compétences en langues étrangères. Tous deux parlent couramment l’anglais et le serbe. L’un d’eux connaît également l’arabe.

- Accès à des informations sensibles. Vous ne trouverez pas un espion qui travaille comme caissier dans votre magasin de détail local. Les espions ont besoin d’être près des sources d’information importantes. C’est pourquoi (comme c’est le cas pour mes deux amis) vous pouvez trouver tant de journalistes et de fonctionnaires qui espionnent pour un pays étranger.

- L’argent n’est pas un motif. Le travail d’espion ne paie pas bien. La CIA paie environ 100 à 200 dollars pour une information. Ce n’est pas suffisant pour vivre. C’est pourquoi (et contrairement à la croyance populaire) la plupart des espions le font pour d’autres raisons que l’argent. Dans mon cas, l’espion israélien déteste les extrémistes islamiques, et le gars de la CIA aime simplement l’Amérique (et les cartes vertes qu’il a obtenues pour certains de ses cousins).

- Diplomatie. Les espions ne se promènent pas la nuit, à l’affût dans un coin sombre, mais ils aiment sortir avec des gens et s’amuser. La plupart de leurs informations sont obtenues en parlant à d’autres personnes. Vous ne pouvez pas simplement aller voir quelqu’un que vous connaissez à peine et commencer à lui poser des questions indiscrètes. Il faut être subtil et faire un brin de causette.

Cela ne signifie pas que toutes les personnes ayant ce genre de parcours et de traits de caractère sont des espions. Mais ce sont les personnes qu’une agence de renseignement étrangère voudra probablement recruter.

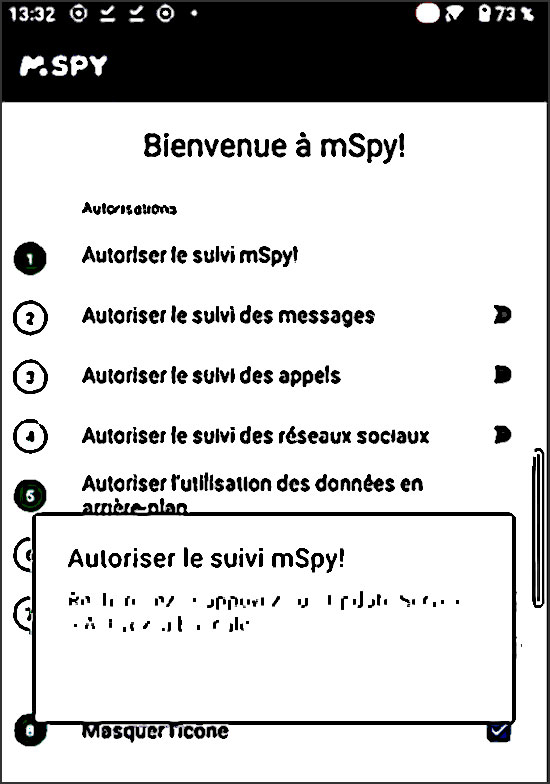

Il existe des applications d’espionnage mobile très complètes

MSpy et Hoverwatch sont deux logiciels espions qui s’installent à l’intérieur du téléphone mobile de la personne ciblée.

Une fois ce genre d’application installée, elle disparaît du regard : elle devient invisible et indétectable, puis elle envoie à un serveur à distance toutes les informations de la personne appelante :

Bref ces deux logiciels permettent de connaître énormément de choses sur un individu.

Autrement dit, les personnes qui se focalisent sur d’éventuels matériels pouvant être dissimulés à l’extérieur, oublient qu’il est parfaitement possible qu’un logiciel d’espionnage ait été caché à l’intérieur de leur propre téléphone.

L’application mobile MSpy (iPhone + Android) | L’application HoverWatch (Android seulement) |

| Compatible avec Android mais aussi iPhone, elle sauvegarde discrètement tout téléphone et enregistre pour vous ses textos, localisations et toute conversation sur les réseaux sociaux. | Elle permet d’enregistrer furtivement toutes les conversations et appels téléphoniques. |

Comment savoir si vous êtes espionné ?

1/ L’écoute clandestine

L’écoute clandestine est peut-être l’un des plus vieux trucs, et les espions ou enquêteurs s’en servent depuis des années.

Recherchez tout signe d’effraction autour de votre boîte aux lettres ou de votre porte d’entrée. S’il y a quoi que ce soit de suspect, vous devriez immédiatement appeler un expert en services de détection d’écoute clandestine.

Vous pouvez aussi rechercher vous-même un dispositif d’écoute clandestine en utilisant un traceur GPS : → voir nos détails pour savoir comment s’y prendre dans notre article.

2/ Les caméras cachées

L’écoute peut être réalisée par des caméras cachées. Après tout, il existe des fabricants qui les rendent si petites qu’elles peuvent littéralement s’adapter dans une fissure murale.

Pour le découvrir :

- Éteignez les lumières et voyez s’il y a des lumières LED autour de vous

- Examinez vos rétroviseurs à la recherche de taches transparentes derrière lesquelles une caméra pourrait vous espionner

- Achetez et installez un ou plusieurs détecteurs de caméras

Un autre bon conseil est de passer un appel sur votre téléphone cellulaire, de l’agiter et de voir si vous pouvez entendre un bruit de clic lors de l’appel.

3/ Les serrures

Regardez vos serrures pour voir si elles ont été crochetées. Voici quelques indications :

- Enfoncements dans les trous de serrure

- Vos clés ne fonctionnent plus aussi bien qu’avant

- Nouvelles rayures

- Demandez à vos voisins de garder les yeux ouverts

- Envisagez d’acheter une caméra vidéo de surveillance extérieure.

4/ Espionnage de téléphone portable

- SMS

- Localisation

- Appels

- Messages Tinder

- Messages Whatsapp

- Et j'en passe.

L’espionnage par téléphone portable fait partie des méthodes sophistiquées. La possession effective d’un smartphone est nécessaire pour y installer un logiciel espion. Cela ne prend en moyenne que cinq minutes.

- L’espion y parvient généralement en attendant que vous laissiez votre téléphone sans surveillance.

- Des méthodes plus sournoises et plus créatives peuvent également être utilisées, comme prétendre que leur téléphone a une batterie déchargée et emprunter votre téléphone pour passer un appel.

Comment pouvez-vous savoir si quelqu’un a détourné votre téléphone ? Eh bien, les indications sont simples, mais elles deviennent de plus en plus difficiles à remarquer à mesure que la technologie évolue.

• Vérifiez votre batterie

Un logiciel de suivi fonctionnant en arrière-plan nécessite de l’énergie. La seule chose qui peut fournir cette énergie est la batterie de votre téléphone.

Si aucune de vos habitudes n’a changé (comme un jeu multijoueur) et que votre batterie s’épuise étrangement, vous avez peut-être affaire à un espion.

Une façon simple de savoir si votre batterie fonctionne comme avant est de voir combien de temps elle a besoin pour se recharger. Si cela prend plus de temps que d’habitude, une application d’espionnage peut s’exécuter en arrière-plan.

• Vérifiez la température de votre téléphone

Avez-vous déjà utilisé votre téléphone pendant si longtemps qu’il a commencé à avoir chaud ? C’est ce que font les téléphones cellulaires lorsqu’ils exécutent des logiciels intenses.

• Comment se passent vos appels ?

Il est difficile de dire si vos appels sont enregistrés lorsque vous êtes sur votre téléphone cellulaire, car il y a beaucoup de choses à reprocher lorsque la qualité de vos appels téléphoniques n’est pas bonne. Les problèmes de mains libres ou de mauvaise réception ne sont que deux d’entre eux.

Un petit indicateur, cependant, pourrait être un écho pendant les appels. Cela pourrait signifier que quelqu’un vous entend.

• Que pouvez-vous faire ?

Pour vous aider à vous débarrasser de certains logiciels espions, nous vous renvoyons vers notre article sur comment supprimer un logiciel espion.

5/ Le piratage informatique

Lorsque vous pensez que votre ordinateur a été piraté, vous avez peut-être besoin de travailler avec un expert anti-hacker. Les pirates informatiques ont trouvé tellement de façons différentes d’agir inaperçus qu’ils peuvent même contourner les logiciels pare-feu standard.

- Vérifiez le mot de passe de votre ordinateur et voyez s’il a changé. Il ne change jamais tout seul.

- Jetez un coup d’œil à vos fichiers et voyez s’ils ont bougé.

- Regardez votre navigateur pour voir s’il y a des fenêtres contextuelles ou des barres d’outils bizarres que vous n’avez jamais installées.

- Si le hacker est assez habile, il peut même contrôler votre ordinateur à distance, donc si vous voyez le curseur de votre souris bouger comme si quelqu’un d’autre était aux commandes, il est fort probable que quelqu’un le soit.

6/ Détournement de caméra

De nos jours, tout tourne autour des caméras. Selfies, Facetime, Instagram… Il y a tellement d’applications différentes qui ont la permission d’utiliser votre mobile ou votre caméra que les pirates peuvent y accéder en quelques minutes.

Si vous êtes sur un ordinateur, l’indice le plus populaire est la petite lumière LED à côté de votre caméra : est-elle allumée même lorsque vous ne l’utilisez pas ? Cela signifie que votre appareil photo est allumé et que quelqu’un vous observe. Cependant, ce signal peut être désactivé même par un attaquant amateur.

- La solution la plus efficace ? Couvrez votre appareil photo avec un morceau de ruban adhésif. Même Mark Zuckerberg le fait !

- Si vous êtes sur un téléphone cellulaire, révoquez l’accès aux applications qui ne devraient pas utiliser votre caméra.