Êtes-vous au courant de l’état actuel de la surveillance ?

La grande chose qui a changé depuis 2013, c’est que maintenant tout est mobile d’abord. Les gens sont beaucoup moins susceptibles d’utiliser un ordinateur portable ou un téléphone filaire que d’utiliser un smartphone. Les appareils Apple et Android ne sont pas particulièrement bons pour protéger votre vie privée.

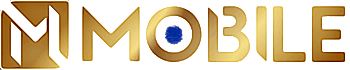

Si quelqu’un vous envoie un message, l’écran s’allume. Comment cela se produit-il ? Comment se fait-il que si quelqu’un compose un numéro, votre téléphone sonne et celui de personne d’autre ? Chaque smartphone est constamment connecté à la tour cellulaire la plus proche.

Même lorsque l’écran est éteint, il crie dans les airs : « Je suis là, voici mon IMEI ». L’IMEI est gravé dans le matériel de votre téléphone.

Votre smartphone vous espionne

Ce n’est pas une théorie du complot, c’est un fait technique

Edward Snowden l’a expliqué en détail : chaque téléphone allumé est un mouchard permanent. Peu importe que vous soyez un lanceur d’alerte ou un simple particulier.

Les données de localisation, les connexions réseau et vos habitudes sont collectées en masse par les opérateurs et les géants du web. Ce guide vous explique comment fonctionne cette surveillance, ce que les opérateurs savent de vous, et comment reprendre le contrôle de votre vie privée.

Résumé clé : votre téléphone communique constamment avec les antennes relais via l’IMEI (identifiant du combiné) et l’IMSI (identifiant de la carte SIM). Les opérateurs enregistrent votre position en continu, même écran éteint. Les applications (Facebook, Google, etc.) ajoutent une couche de traçage via le Wi-Fi et le GPS.

Le problème n’est pas la technologie en soi, mais l’absence de transparence et de contrôle pour l’utilisateur. Les solutions existent : téléphones déconnectés, pare-feu applicatif, systèmes d’exploitation alternatifs comme GrapheneOS.

Comment votre téléphone vous traque-t-il en permanence ?

Peu importe la carte SIM que vous changez, il indiquera toujours au réseau téléphonique qu’il s’agit de ce combiné physique. L’IMSI se trouve dans votre carte SIM, c’est ce qui contient votre numéro de téléphone.

Votre téléphone crie constamment : « Je suis là, qui est le plus proche de moi ? » Chaque tour de téléphonie cellulaire écoute ces appels et se dit : « Je vois le téléphone de Joe Rogan, je vois tous ces téléphones. » Elle compare ses notes avec les autres tours pour déterminer qui elle entend le plus fort, un indicateur de proximité. La tour crée un enregistrement permanent : « Ce téléphone avec ce numéro, à ce moment-là, était connecté à moi.

Les identifiants uniques du téléphone

En fonction de votre combiné et de votre numéro, ils peuvent obtenir votre identité, parce que vous payez pour ces choses avec votre carte de crédit. Les mouvements de votre téléphone sont les mouvements de vous en tant que personne.

Quand quelqu’un essaie de joindre un téléphone, le réseau détermine où se trouve ce téléphone dans le monde. À la tour la plus proche, il envoie un signal : « Nous avons un appel pour vous, faites sonner votre téléphone. »

Chaque fois que le téléphone est allumé, il y a un enregistrement de votre présence créé par des entreprises. Ces informations étaient autrefois éphémères : où étiez-vous quand vous aviez huit ans, avec qui avez-vous passé la nuit : elles disparaissaient comme la rosée du matin. Maintenant, ces choses sont stockées.

Peu importe que vous soyez la personne la plus ordinaire sur terre, car c’est ainsi que fonctionne la collecte massive, l’euphémisme du gouvernement pour la surveillance de masse. Ils collectent tout à l’avance dans l’espoir qu’un jour cela deviendra utile.

Le rôle des applications et du Wi-Fi

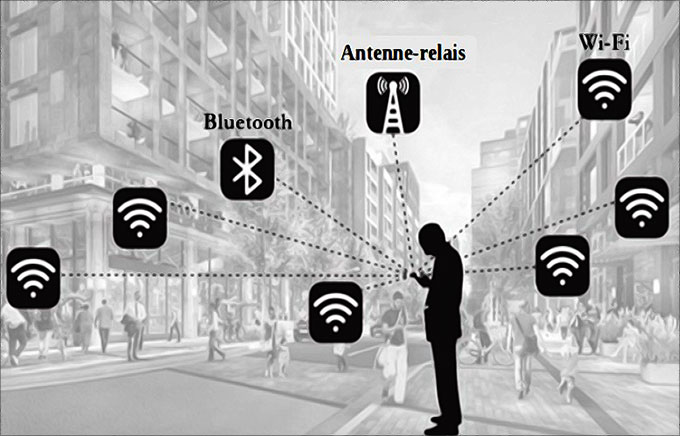

Cela ne parle pas de toutes ces applications sur votre téléphone qui contactent le réseau encore plus fréquemment. Comment obtenez-vous une notification ? Comment Facebook sait où vous êtes ? Elles essaient de suivre votre trace via les services de localisation, via le GPS, via les points d’accès sans fil.

⇒ Chacun a droit à sa vie privée, même dans un couple : https://untelephone.com/site-officiel-nordvpn/

Il existe une carte mondiale des points d’accès sans fil. Chaque appareil qui a un modem radio a un identifiant globalement unique.

Ces choses peuvent être cartographiées lorsqu’elles émettent. Les voitures Google Street View prennent des notes sur le Wi-Fi actif dans chaque pâté de maisons et construisent une carte géante. Même si vous avez le GPS désactivé, tant que vous êtes connecté au Wi-Fi, ces applications peuvent déterminer votre position par l’intersection des points d’accès que vous entendez.

Existe-t-il un moyen d’atténuer tout cela personnellement ? Le problème avec le fait d’éteindre votre téléphone, c’est le risque : comment savez-vous qu’il est vraiment éteint ? À l’époque où j’étais à Genève pour la CIA, nous portions des téléphones stupides avec des batteries amovibles. S’il n’y a pas de batterie connectée, il n’envoie rien.

Maintenant, vos téléphones sont scellés.

Il existe des moyens potentiels de pirater un téléphone pour qu’il semble éteint mais qu’il écoute toujours. Pour la personne moyenne, cela ne s’applique pas. J’ai écrit un article sur ce problème avec Andrew « Bunnie » Huang, un docteur du MIT, intitulé « The Introspection Engine », publié dans le Journal of Open Engineering. Nous avons pris un iPhone 6 et l’avons modifié pour surveiller physiquement son état.

Mais pour les gens ordinaires, vos menaces principales sont ces programmes de collecte massive. Le problème central avec l’utilisation du smartphone aujourd’hui est que vous n’avez aucune idée de ce qu’il fait à un moment donné. Apple et iOS rendent impossible de voir quelles connexions réseau sont faites et de les intercepter. Nous devons être capables de prendre ces décisions connexion par connexion.

Vous voulez pouvoir envoyer un message.

Facebook fourre leurs déchets dans presque toutes les applications. Il y a une industrie construite sur le fait de garder cela invisible. Ce que nous devons faire, c’est rendre les activités de nos appareils plus visibles et compréhensibles pour la personne moyenne, puis leur donner le contrôle.

Si vous pouviez voir votre téléphone avec tous les rayons des applications actives et les hôtes auxquels elles se connectent, vous pourriez couper la connexion à Facebook. Nous le ferions tous s’il y avait un bouton qui disait : « Fais ce que je veux mais ne m’espionne pas. » Ce bouton n’existe pas. Google et Apple interfèrent activement avec lui en disant que c’est un risque de sécurité.

Si vous pensez que les gens ne peuvent pas le comprendre, si vous pensez qu’il y a trop de complexité, cela doit être simplifié. Nous lisons histoire après histoire : « Toutes vos données ont été compromises, cette entreprise vous espionne, vous manipule. » Cela arrive à la suite d’une inégalité dans l’information disponible. Ils peuvent tout voir sur vous et faire ce qu’ils veulent avec votre appareil.

Vous, vous possédez l’appareil, mais de plus en plus ces entreprises le possèdent. Nos données sont devenues une marchandise avant que nous comprenions ce qu’elles étaient. Google et Facebook gagnaient des milliards de dollars avant que nous comprenions ce que nous abandonnions. Une fois que l’argent est gagné, il est très difficile de tirer les rênes en arrière.

Qui possède vraiment vos données ?

Le gouvernement l’a fait en utilisant la classification, les entreprises en niant que ces choses se passaient. Elles disent : « Vous avez accepté cela », et vous n’avez rien accepté de tel.

⇒ Vous avez cliqué sur « J’accepte » pour parler à vos amis, pas pour accepter un formulaire juridique de 600 pages qui dit : « Cet accord peut être modifié à tout moment sans votre consentement. »

La doctrine du tiers

Elles ont construit un paradigme juridique qui présume que les enregistrements collectés à notre sujet ne nous appartiennent pas. Le gouvernement dit que tout ce qu’il fait est légal. Le scandale n’est pas qu’ils enfreignent la loi, le scandale est qu’ils n’ont pas besoin d’enfreindre la loi. La façon dont ils disent cela s’appelle la doctrine du tiers, dérivée de Smith contre Maryland dans les années 1970.

Smith harcelait une dame par téléphone.

Les flics ont obtenu ses enregistrements téléphoniques sans mandat, juste en demandant à la compagnie. Le gouvernement s’est battu en disant : « Ce n’étaient pas ses enregistrements, c’étaient ceux de l’entreprise. » Donc aucun mandat n’était requis. Le gouvernement a extrapolé ce principe d’un seul cas pour dire que personne n’a de droit du Quatrième Amendement sur les enregistrements détenus par une entreprise.

Avançons rapidement 40 ans, et ils se fient encore à ce précédent à propos de ce seul pervers pour dire que personne n’a de droit à la vie privée pour ce qui est détenu par une entreprise. Ce ne sont pas des données qui sont exploitées, ce sont des personnes qui sont exploitées. Ce n’est pas vous qui êtes manipulé. Beaucoup de gens commencent à comprendre.

Le problème est que les entreprises et les gouvernements font encore semblant de ne pas comprendre. Comme disait mon vieil ami John Perry Barlow : « Vous ne pouvez pas réveiller quelqu’un qui fait semblant de dormir. »

Les solutions pour reprendre le contrôle

En 2019, Edward Snowden a expliqué que les opérateurs mobiles utilisent les codes IMEI (International Mobile Equipment Identity) et IMSI (International Mobile Subscriber Identity) pour déterminer chaque mouvement des utilisateurs. L’IMEI et l’IMSI sont des numéros d’identification des smartphones et des cartes SIM. Lorsqu’un téléphone est allumé, l’opérateur enregistre en continu chaque mouvement de l’utilisateur en évaluant sa distance par rapport aux deux tours de signalisation. Avant l’intégration des smartphones, ce type d’information était privé.

La technologie numérique a permis aux fabricants de téléphones et aux opérateurs d’accéder à des informations en masse et même de les stocker comme une possession de valeur.

Aucun individu avec un smartphone n’est exempté de cette surveillance. Les utilisateurs ne sont pas conscients de ce problème et continuent de « remettre » leurs droits à la vie privée à leurs opérateurs téléphoniques, fabricants de téléphones et même développeurs d’applications. Les agences gouvernementales et les géants de la technologie ont pris des mesures proactives pour sécuriser la vie privée des utilisateurs mobiles, spécifiquement après le scandale Facebook Cambridge Analytica. Mais les actions prises ne sont pas suffisantes, et davantage devrait être fait pour minimiser les scandales récurrents de confidentialité.

Les outils techniques disponibles

Les opérateurs sont capables de suivre votre appareil et donc de déterminer votre identité via les tours cellulaires (voir : Ils ont changé de numéro de téléphone, comment le savoir ?).

Rien de « fou » ou de nouveau : les opérateurs et les gouvernements savent constamment où vous êtes grâce aux connexions cellulaires, Wi-Fi et Bluetooth. Sauf si vous pouvez dissocier votre identité de la carte SIM. De plus, vous n’avez aucun moyen de limiter le trafic sur votre téléphone ou par application, du moins sur les systèmes d’exploitation standard d’iPhone et Android.

Pour les appareils Android personnalisés comme Graphene, vous pouvez pare-feu votre trafic et router toutes vos données via un IPS (pFsense, pi-hole).

Il existe une application Android appelée 3G Watchdog qui montre quelles applications envoient et reçoivent des données et en quelle quantité. Pratiquement chaque application sur un téléphone a envoyé ou reçu des données aujourd’hui. Même un service d’application déjà désinstallé communiquait encore.

Mon conseil : si vous voulez vraiment reprendre le contrôle, commencez par auditer les autorisations de vos applications. Désactivez la localisation pour tout ce qui n’en a pas besoin. Ensuite, envisagez un OS alternatif comme GrapheneOS. Ce n’est pas parfait, mais c’est mieux que rien.

Voilà, le problème est posé. La surveillance de masse n’est pas une fatalité, mais elle demande une prise de conscience et des actions concrètes. Les opérateurs, les fabricants et les développeurs ont tout intérêt à garder le flou. À nous de faire la lumière.

| Mécanisme | Données collectées | Acteur | Solution partielle |

|---|---|---|---|

| Connexion cellulaire | IMEI, IMSI, position | Opérateur | Téléphone sans batterie, mode avion |

| Wi-Fi / Bluetooth | Adresse MAC, identifiants réseau | Google, Apple, applications | Désactiver Wi-Fi/Bluetooth, MAC aléatoire |

| Applications (traqueurs) | Usage, contacts, localisation fine | Facebook, Google, éditeurs | Pare-feu applicatif, GrapheneOS |

Comment savoir si mon téléphone est vraiment éteint ?

C’est le problème. Avec les batteries scellées, vous ne pouvez pas être sûr à 100 %. La seule méthode fiable est de retirer la batterie, ce qui est impossible sur les smartphones modernes. Les experts parlent de « piratage d’état d’extinction » possible.

Pour une sécurité absolue, il faut un téléphone avec batterie amovible.

Est-ce que changer de carte SIM me rend anonyme ?

Non. L’IMEI de votre combiné reste le même. L’opérateur sait que c’est le même téléphone, même avec une nouvelle SIM. Pour une vraie séparation, il faudrait changer de téléphone régulièrement et ne jamais associer votre identité à l’achat.

Edward Snowden a expliqué que les opérateurs mobiles utilisent les codes IMEI et IMSI pour déterminer chaque mouvement des utilisateurs. L’IMEI et l’IMSI sont des numéros d’identification des smartphones et des cartes SIM. Lorsqu’un téléphone est allumé, l’opérateur enregistre en continu chaque mouvement de l’utilisateur en évaluant sa distance par rapport aux deux tours de signalisation.

Les opérateurs mobiles utilisent deux identifiants bien précis pour vous tracer en continu

- L’IMEI (International Mobile Equipment Identity)

- et l’IMSI (International Mobile Subscriber Identity).

L’IMEI, c’est le numéro de série unique de votre téléphone, gravé dans le matériel. L’IMSI, c’est celui de votre carte SIM, lié à votre abonnement et à votre numéro. Ensemble, ils forment un couple infernal qui permet à votre opérateur de savoir exactement où vous êtes, à tout moment.

Le mouchard permanent : comment les opérateurs vous localisent sans votre consentement

Snowden explique que dès que votre téléphone est allumé, il ne fait que causer avec les antennes relais. Il envoie en permanence son IMEI et son IMSI, un peu comme s’il criait « C’est moi, je suis là, qui est le plus proche ? ». Chaque antenne écoute ces signaux et se coordonne avec les autres pour déterminer laquelle vous entend le plus fort.

L’opérateur enregistre ces données en continu, créant un historique de tous vos déplacements.

La différence avec l’époque pré-smartphone

Ce qui a changé, c’est qu’avant l’arrivée des smartphones, ce genre d’information restait privée, réservée aux opérateurs pour des raisons techniques (vous passer un appel, quoi).

Mais aujourd’hui, les fabricants et les opérateurs ont transformé ces données en une véritable mine d’or. Ils les collectent en masse, les stockent et les exploitent. Snowden insiste sur le fait que personne n’est épargné : que vous soyez un lanceur d’alerte ou un simple particulier, votre téléphone balance tout. Le problème, c’est que la plupart des gens ne sont pas conscients de cette surveillance et continuent de filer leurs droits à la vie privée sans broncher.

Les applis ajoutent une couche de traçage

Au-delà des opérateurs, les applis que vous installez (Facebook, Google, etc.) ajoutent leur propre système de pistage via le Wi-Fi et le GPS.

Un utilisateur sur Reddit raconte avoir installé une appli de monitoring (3G Watchdog) et découvert que toutes ses applis envoyaient et recevaient des données, y compris une appli qu’il pensait avoir désinstallée. Bref, votre téléphone est une passoire. Mais attention, tout n’est pas perdu.

Comme le souligne un autre redditeur, les systèmes d’exploitation custom comme GrapheneOS permettent de mettre un pare-feu par application et de router tout votre trafic via un système de filtrage (pFsense, pi-hole). De quoi reprendre un peu la main.

Snowden conclut en disant que les mesures prises par les gouvernements et les géants du web, notamment après le scandale Cambridge Analytica, sont insuffisantes. Il faut faire plus pour enrayer ces scandales à répétition. Et il a un mot assez fort : « Ce ne sont pas les données qui sont exploitées et manipulées, ce sont les gens. »

Sources

- Edward Snowden: How Your Cell Phone Spies on You – YouTube

- Are mobile phone carriers spying on us? Edward Snowden explains it all

🔒 À retenir : Protéger votre vie privée en ligne est essentiel au quotidien. Protéger mes données avec NordVPN