Selon le Guide de 2 2 d’Apple, la 2 d’iOS peut être envisagée en 4 couches :

- l’architecture du système

- le 2 et la protection des 2

- la 2 du réseau

- l’accès aux appareils

L’architecture du système

L’architecture du système 2 comprend la plateforme et le matériel utilisés pour 2 :

- les appareils 2

- les mises à jour logicielles

- la certification des développeurs/applications

- et le mode sandbox pour le test des applications

Des systèmes de 2 et de protection des 2 sont également en place pour sauvegarder les 2 des utilisateurs en cas de vol ou d’attaque.

Les autres caractéristiques de 2 comprennent :

- la technologie de protection des 2

- les codes de passe

- les politiques de classe de 2

- et le trousseau 2

La 2 du réseau 2 fait référence aux procédures mises en place pour 2 les 2 lors de leur transmission, comme la capacité 2, le Wi-Fi chiffré et le Transport Layer Security.

L’accès à l’appareil empêche les parties non autorisées d’utiliser l’appareil et comprend des mesures de 2 telles que des 2, des phrases de passe, des modèles de déverrouillage et des outils d’2. Toutes ces fonctions de 2 2 fonctionnent ensemble pour garantir que les appareils 2 d’Apple sont sécurisés pour différents types d’utilisation et contre différents types d’attaques.

➟ Les iPhones et les iPads stockent de grandes quantités de données privées d’utilisateurs, notamment :

- des informations de compte

- des identifiants et des 2 de sites Web

- des emails

- la 2, etc.

En raison de la sensibilité de ces informations et des risques encourus par les utilisateurs en cas de vol de leurs 2, il est important que les utilisateurs 2 comprennent comment sécuriser leurs appareils.

Il existe plusieurs mesures que les utilisateurs peuvent prendre pour augmenter considérablement la 2 de leurs appareils en quelques minutes seulement.

➟ Mise en garde

Il existe des applications-espionnes qu’un de vos proches peut installer de manière invisible dans votre téléphone.

Elles rappatrient ensuite vos mots de passe mais aussi vos discussions sur les réseaux sociaux et vos SMS/MMS.

- .

- , mais uniquement sur un Android rooté.

Meilleures pratiques pour éviter les problèmes de sécurité d’iOS

L’accès à l’appareil

Un bon point de départ pour configurer la 2 2 mobile de l’iPad et de l’iPhone est l’accès à l’appareil.

Tous les utilisateurs devraient définir un code d’accès unique pour accéder à leurs appareils. Il s’agit de la porte d’accès la plus simple aux informations stockées sur les appareils et un code d’accès fort (les codes d’accès longs sont préférables aux codes d’accès simples) peut 2 les utilisateurs en cas de perte ou de vol de l’appareil.

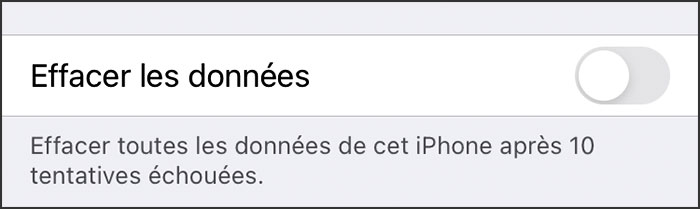

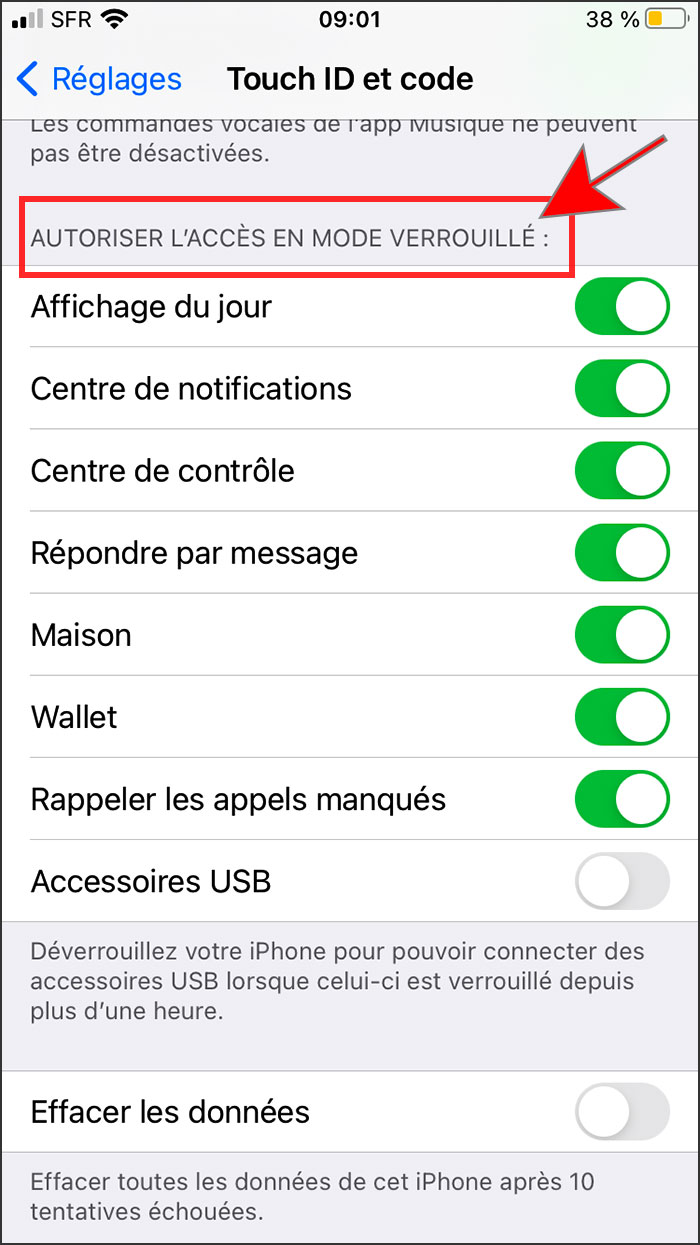

Le paramètre Effacer les données

Un autre conseil pour maximiser la 2 d’accès aux appareils est d’activer le paramètre « Effacer les 2 » d’Apple. Ce paramètre efface toutes les 2 de l’appareil après 10 saisies incorrectes du code d’accès.

Pour éviter que cela ne se produise involontairement, les iPhones et iPads désactivent les tentatives de saisie du code d’accès pendant plusieurs minutes après plusieurs saisies incorrectes.

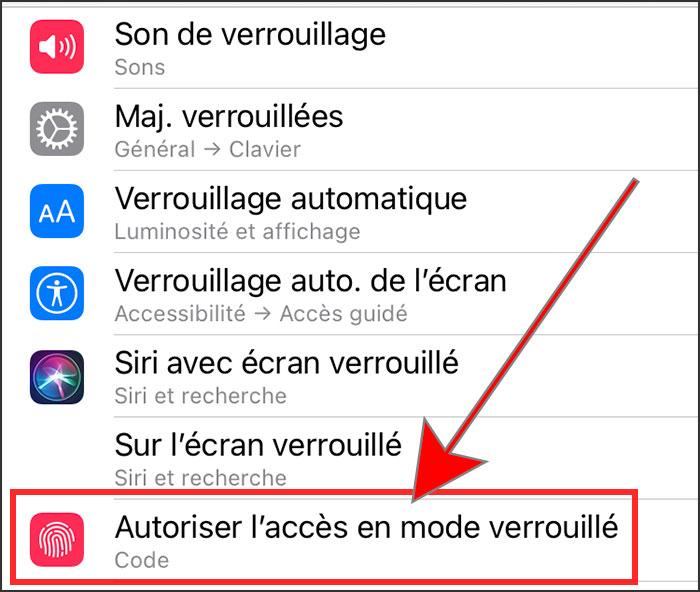

Les fonctions accessibles sur l’iPhone sans déverrouillage

Certaines fonctions de l’iPhone sont toujours accessibles sans déverrouiller le téléphone, sauf si elles sont désactivées. Ces fonctions comprennent la numérotation vocale et l’aperçu des SMS. Il est recommandé aux utilisateurs de désactiver ces fonctions. Cela peut se faire dans les écrans de réglages « Verrouillage par code » et « Messages » de l’iPhone.

Il existe de nombreuses mesures que les utilisateurs doivent prendre pour optimiser la 2 d’iOS au-delà du contrôle d’accès.

Les frappes au clavier

Par exemple, les utilisateurs doivent régulièrement supprimer le cache du clavier que les appareils 2 stockent pour la correction automatique du texte. Les frappes au clavier peuvent être conservées jusqu’à 12 mois si elles ne sont pas régulièrement effacées.

De même, il est largement recommandé de désactiver la fonction de 2 pour l’utilisation de l’appareil photo, car il a été constaté que le stockage de photos avec des balises de 2 peut rendre les photothèques vulnérables à l’espionnage.

La gestion des autorisations est également essentielle à la 2 des applications iPad et iPhone ; les utilisateurs doivent examiner les autorisations demandées par une application avant de les accepter.

Les failles et vulnérabilités d’iOS

Enfin, il existe quelques bonnes pratiques générales que les utilisateurs peuvent suivre pour maintenir la 2 de l’iPad et de l’iPhone face aux failles inhérentes et aux vulnérabilités de 2 d’iOS.

2 publie régulièrement des mises à jour de micrologiciels et de logiciels ; il est fortement recommandé aux utilisateurs de maintenir leurs appareils à jour avec les versions les plus récentes, car elles contiennent souvent des correctifs de 2.

Le déverrouillage des iPhones est devenu une pratique courante, mais elle est fortement déconseillée à moins que l’utilisateur ait une solide connaissance de la 2 d’iOS.

Configurer les paramètres du navigateur

Les navigateurs mobiles offrent leurs propres options de 2 et il est toujours prudent de configurer les paramètres du navigateur pour éviter les activités à risque.

- Parmi les paramètres de navigation recommandés, citons le blocage des fenêtres pop-up

- la désactivation des outils de remplissage automatique de formulaires

- l’effacement régulier des 2 du navigateur

- l’activation des notifications de phishing/fraude.

2 et Wi-Fi doivent être désactivés lorsqu’ils ne sont pas utilisés et les appareils doivent être configurés pour inviter les utilisateurs à se connecter à des réseaux Wi-Fi.

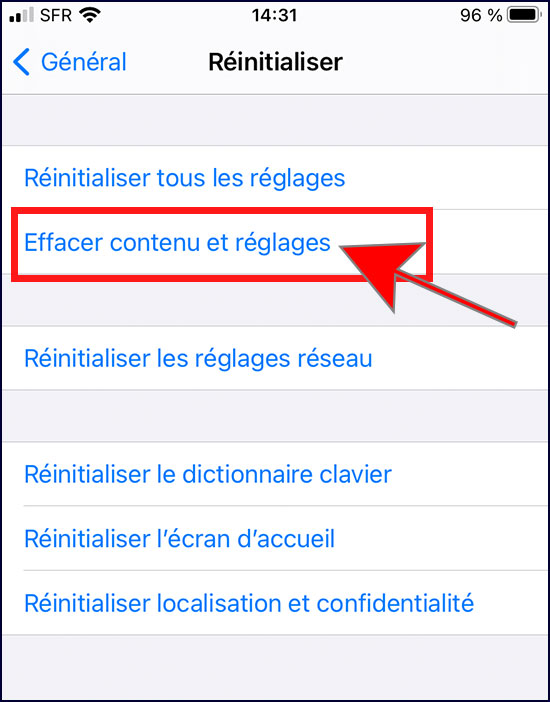

Enfin, les utilisateurs doivent effacer toutes les 2 de leurs appareils avant de les vendre, de les expédier ou de les mettre à la retraite et doivent disposer d’un outil d’effacement à distance en cas de perte ou de vol de l’appareil.

Sécurité de l’iPhone en entreprise

La popularité récente des pratiques « BYOD » (Bring Your Own Device) parmi les employés a fait de la 2 2 une préoccupation pour les entreprises.

Comme les appareils des employés peuvent accéder aux réseaux et aux 2 de l’entreprise, il est très important que les entreprises s’assurent que ces appareils sont sécurisés au-delà des pratiques déjà recommandées.

Les services informatiques peuvent travailler avec les employés pour configurer les paramètres de 2 de l’iPad et de l’iPhone afin qu’ils puissent être utilisés en toute 2 avec les réseaux de l’entreprise. De nombreuses équipes informatiques installent également des applications et des logiciels de 2 sur les appareils de l’entreprise.

Les antivirus

Les logiciels antivirus mobiles et les outils d’analyse protègent les employés en détectant et en supprimant les logiciels malveillants sur leurs appareils et en les aidant à configurer leurs paramètres de 2 2. Les outils plus sophistiqués comprennent même des fonctions telles que :

- la protection contre le téléchargement

- des services antiphishing

- des fonctions de filtrage du spam

De nombreux services informatiques exigent également l’utilisation d’un logiciel de gestion. Ces outils offrent des paramètres de configuration des applications 2 et des appareils à l’échelle de l’entreprise.

Les professionnels de l’informatique peuvent aussi configurer les appareils des employés pour une meilleure 2 d’entreprise des iPad et iPhone.

- Le 2 des emails est fortement recommandé pour 2 les informations sensibles de l’entreprise.

- Le verrouillage des cartes SIM et les paramètres de stockage sécurisé des informations d’identification peuvent être configurés pour 2 par un code secret les connexions aux applications réseau.

- Les verrous de carte SIM protègent les employés contre les tentatives de tiers de passer des appels non autorisés ou d’utiliser leurs cartes SIM dans d’autres appareils.

- Les fonctions de stockage des justificatifs permettent de sécuriser les certificats d’authentification des applications.

Enfin, les équipes informatiques devraient toujours tester la 2 des applications iPad et iPhone avant d’approuver leur téléchargement par les employés.