avertissement : cet article ne promeut pas le hacking illégal mais analyse les techniques existantes et énonce des conseils pour se prémunir du vol de vos mots de passe.

qu’est-ce que cracker un mot de passe ?

cracker un mot de passe : définition

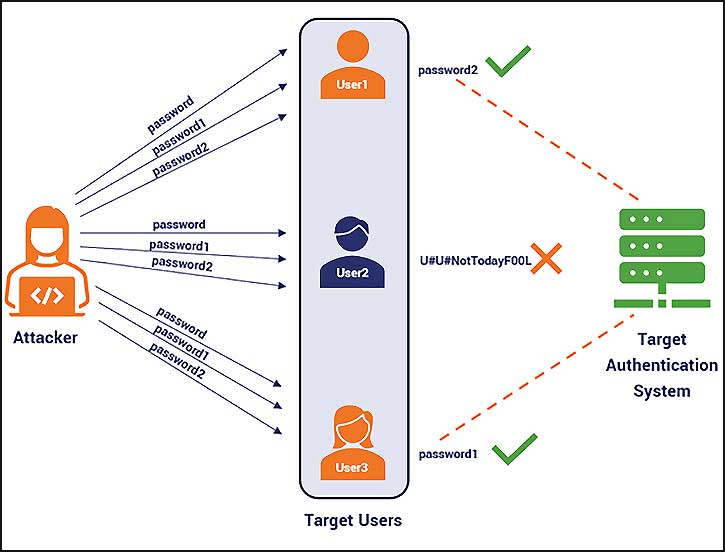

le crackage de 2 est le processus qui consiste à obtenir un accès non autorisé à des systèmes restreints en utilisant des 2 communs ou des algorithmes qui devinent les 2.

cracker un mot de passe, c’est l’art d’obtenir le mot de passe correct qui donne accès à un système protégé par une méthode d’authentification.

cracker un mot de passe nécessite un certain nombre de techniques pour atteindre ses objectifs. le processus de crackage peut consister à :

- comparer les mots de passe stockés sur une liste de mots

- ou utiliser des algorithmes pour générer des 2 susceptibles de correspondre

comment évaluer la force d’un mot de passe ?

la force d’un mot de passe est la mesure de l’efficacité du mot de passe à résister aux attaques de piratage.

la force d’un mot de passe est déterminée par :

- sa longueur : le nombre de caractères que contient le mot de passe

- sa complexité : utilise-t-il une combinaison de lettres, de chiffres et de symboles ?

- son imprévisibilité : un attaquant peut-il le deviner facilement ?

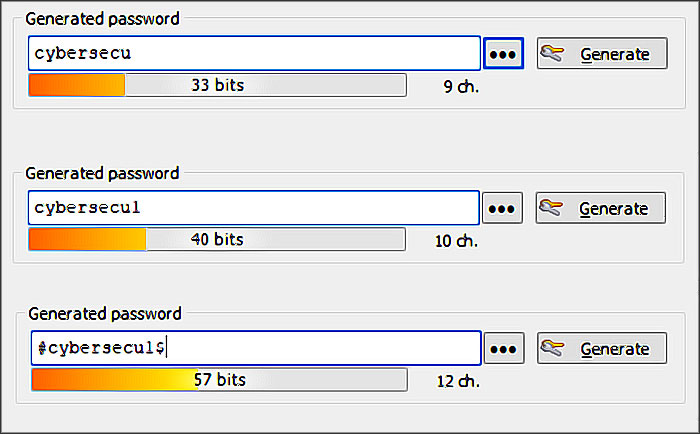

voyons un exemple pratique. nous utiliserons trois 2, à savoir

- 1. cybersecu

- 2. cybersecu1

- 3. #cybersecu1$

pour cet exemple, nous utiliserons l’indicateur de force du mot de passe de keepass lors de la création des 2.

- pour cybersecu la force est de 33 bits.

- pour cybersecu1, la force est de 40 bits.

- pour #cybersecu1$, la force est de 57 bits.

plus le chiffre de la force est élevé, meilleur est le mot de passe.

comment empêcher le crackage de mots de passe

une organisation peut utiliser les méthodes suivantes pour réduire les risques de fissure des 2 :

- éviter les 2 courts

- évitez d’utiliser des 2 dont le modèle est prévisible, comme 11552266

- les 2 stockés dans la base de données doivent toujours être chiffrés

- pour l’algorithme md5, il est préférable de saler les hachages de 2 avant de les stocker. le salage consiste à ajouter un mot au mot de passe fourni avant de créer le hachage

- la plupart des systèmes d’enregistrement ont des indicateurs de force des 2, adoptez des politiques qui favorisent des forces élevées pour vos 2

temps que met un hacker à percer un mot de passe par force brute

nombre de caractères | que des nombres | nombres, lettres et symboles |

4 | instantanément | instantanément |

5 | instantanément | instantanément |

6 | instantanément | 5 secondes |

7 | instantanément | 6 minutes |

8 | instantanément | 8 heures |

9 | instantanément | 3 semaines |

10 | instantanément | 5 ans |

11 | 2 secondes | 400 ans |

12 | 25 secondes | 34000 ans |

13 | 4 minutes | 2 millions d’années |

14 | 41 minutes | 200 millions d’années |

15 | 6 heures | 15 milliards d’années |

16 | 2 jours | 1 trillion d’années |

17 | 4 semaines | 93 trillions d’années |

18 | 9 mois | 7 quadrillions d’années |

(source)

les 6 différentes techniques d’attaque pour craker un mot de passe

1/ attaques par force bruteune des techniques de crackage les plus populaires pour les mots de passe jusqu’à 8 caractères est l’attaque par force brute. il s’agit essentiellement d’une méthode de type « hit-and-miss » , car le pirate vérifie systématiquement tous les caractères possibles, calcule le hachage de la combinaison de chaînes et le compare ensuite avec le hachage du mot de passe obtenu. ⇒ le succès des attaques par force brute dépend de la longueur du mot de passedans une attaque par force brute, le pirate essaie chaque combinaison de lettres, de chiffres et de ponctuation pour générer un mot de passe. si le mot de passe est long, cette technique prend plus de temps : de quelques minutes à plusieurs années, selon le système utilisé et la longueur du mot de passe. |

2/ attaques par dictionnairebien que similaire à une attaque par force brute, il existe une différence majeure avec l’attaque par dictionnaire. le hacker utilise une liste de correspondances probables (basée sur des mots de la langue française, par exemple) au lieu d’essayer tous les caractères potentiels un par un. les outils d’attaque par dictionnaire comprennent souvent :

|

3/ attaques combinées de dictionnairesen poussant l’attaque du dictionnaire encore plus loin et en ajoutant encore plus de complexité, les pirates informatiques peuvent combiner une liste de mots existants avec des chiffres de la même manière que les humains le feraient lors de la création de nouveaux mots de passe, par exemple en échangeant la lettre « e » avec « 3 » . cette technique est appelée « attaque par dictionnaire combiné » , la base de données utilisée pouvant contenir des mots provenant d’un ou de plusieurs dictionnaires. |

4/ attaques par dictionnaires hybrides à base de règlesl’attaque par dictionnaire hybride est la méthode qui consiste à prendre les mots figurant dans un dictionnaire et à les combiner avec une attaque par force brute en ajoutant trois chiffres à chaque entrée. vous obtiendrez des résultats tels que 111cybersecu jusqu’à 999cybersecu. cela peut prendre un certain temps pour obtenir des résultats. du coup, en ajoutant quelques règles à la devinette du mot de passe, vous pouvez réduire le temps nécessaire pour le déchiffrer. cette méthode laisse une grande place à la créativité des pirates informatiques pour définir les règles que le logiciel de crackage de mots de passe appliquera. |

5/ attaques de la table arc-en-ciel (rainbow)une table arc-en-ciel est une table pré-compilée utilisée pour la récupération des hashs. chaque table arc-en-ciel est destinée à une longueur spécifique de mot de passe contenant un ensemble de caractères bien définis. cette technique vise à réduire le temps de devinette mais est limitée aux mots de passe ne dépassant pas 9 caractères et aux hashs sans sel de mot de passe. |

6/ attaques de chaînes de markovpour utiliser la technique des chaînes de markov, les pirates informatiques doivent :

|

comment retrouver un mot de passe wifi sur android

6 outils, services et logiciels pour cracker des mots de passe

il s’agit de logiciels qui sont utilisés pour cracker les 2 des utilisateurs.

1/ le site www.onlinehashcrack.comle site web https://www.onlinehashcrack.com/ utilise une table arc-en-ciel pour cracker les mots de passe. son but est de pouvoir cracker votre hash. quelques techniques telles que :

…sont utilisées pour cracker un hash. tout hash cracké contenant 8 caractères ou plus nécessitera un paiement de 15€ pour révéler le mot de passe alors que tout ce qui contient moins de 8 caractères reste gratuit.🛡️ Protégez votre vie privée, même dans votre couplevous devrez entrer une adresse électronique valide pour recevoir une notification lorsque le processus de crackage sera terminé et pour accéder à une url privée contenant le résultat. en plus du crackage des hashs md5, le site peut aussi cracker les fichiers wpa/wpa2 avec l’extension *.cap ou *.pcap. un service d’identification des hachages est utile pour déterminer le type de hachage utilisé. alternatives gratuites |

2/ john the ripperjohn the ripper utilise l’invite de commande pour cracker les mots de passe. il convient donc aux utilisateurs avancés qui sont à l’aise avec les commandes. il utilise une liste de mots pour cracker les mots de passe. le programme est gratuit, mais la liste de mots doit être achetée. il dispose de listes de mots alternatives gratuites que vous pouvez tenter d’utiliser. |

3/ cain & abelcain & abel ne fonctionne que sur windows.

contrairement à john the ripper, cain & abel utilise une interface utilisateur graphique. il est très répandu parmi les débutants en scripts en raison de sa simplicité d’utilisation. |

4/ ophcrackophcrack est un cracker de mots de passe multiplateforme qui utilise les tables arc-en-ciel pour cracker les mots de passe.

il dispose également d’un module pour les attaques par force brute, entre autres fonctionnalités. |

5/ aircrack-ngaircrack-ng est un outil de crackage de mots de passe wifi qui peut craquer les mots de passe wep ou wpa. il analyse les paquets chiffrés du réseau sans fil et tente ensuite de cracker les mots de passe grâce à son algorithme de crackage. il est disponible pour les systèmes linux et windows. un cd live de aircrack est également disponible. ⇒ ici les tutoriels pour utiliser aircrack ng |

6/ cette solutiondédié uniquement aux téléphones android, . une fois installé dans un téléphone, il vous envoie sur votre serveur dédié ce qui se tape au clavier, dont les mots de passe tapés par l’utilisateur. au passage, il vous envoie également la géolocalisation du téléphone en temps réel ainsi que les discussions sur les principaux réseaux sociaux. ⇒

|

⇒ voir ici notre liste d’applications de hackers uniquement disponibles sur android

crackez votre premier mot de passe

dans ce scénario pratique, nous allons pirater un compte windows avec un simple mot de passe.

windows utilise des hachages ntlm pour chiffrer ses 2. pour ce faire, nous utiliserons l’outil de crackage ntlm de cain et abel.

le cracker de cain et abel peut être utilisé pour cracker les 2 à l’aide de :

- attaque par dictionnaire

- force brute

- cryptanalyse

nous utiliserons l’attaque par dictionnaire dans cet exemple. vous devrez télécharger la liste de mots d’attaque par dictionnaire à cette adresse.

pour cette démonstration, nous avons créé un compte appelé accounts avec le mot de passe qwerty sur le système d’exploitation windows.

comment cracker le mot de passe d’une application

étapes de crackage du mot de passe avec cain et abel

- ouvrez cain et abel, vous obtiendrez l’écran principal suivant

- assurez-vous que l’onglet « cracker » est sélectionné comme indiqué ci-dessus

- cliquez sur le bouton ajouter de la barre d’outils

- la fenêtre de dialogue apparaîtra

- les comptes des utilisateurs locaux seront affichés comme suit

- notez que les résultats affichés seront ceux des comptes d’utilisateurs sur votre machine locale

- faites un clic droit sur le compte que vous voulez cracker. pour ce tutoriel, nous utiliserons accounts comme compte d’utilisateur

- cliquez avec le bouton droit de la souris sur la section du dictionnaire et sélectionnez ajouter à la liste

- naviguez jusqu’au fichier .txt (10k) que vous venez de télécharger

- cliquez sur le bouton de démarrage

- si l’utilisateur a utilisé un mot de passe simple comme qwerty, vous devriez obtenir les résultats suivants :

le temps nécessaire pour cracker le mot de passe dépend de la force, de la complexité et de la puissance de traitement de votre machine.

si le mot de passe n’est pas cracké par une attaque par dictionnaire, vous pouvez essayer une attaque par force brute ou par cryptanalyse.

voir aussi

comment pirater le mot de passe d’instagram aujourd’hui ?

comment empêcher le piratage de votre mot de passe ?

voici quelques-unes des méthodes permettant d’éviter que les 2 ne soient piratés.

- 2 plus longs : des 2 plus longs sont dissuasifs, ils rendent le mécanisme de 2 plus difficile à mettre en œuvre. il a été démontré que des 2 et des phrases de passe plus longs renforcent considérablement la sécurité. toutefois, il est essentiel d’éviter les 2 plus longs qui ont déjà été piratés ou qui figurent souvent dans les dictionnaires de piratage.

- pas de détails personnels : cette politique de mot de passe encourage les utilisateurs à créer des 2 qui ne contiennent pas d’informations personnelles. la plupart des utilisateurs créent des 2 en utilisant des informations personnelles telles que des passe-temps, des surnoms, des noms d’animaux ou de membres de la famille, etc. si un pirate informatique a accès à des informations personnelles sur un utilisateur spécifique (par exemple, via les réseaux sociaux), il testera des combinaisons de 2 basées sur cette connaissance.

- des 2 différents pour des comptes différents : les règles relatives aux 2 devraient obliger les utilisateurs à faire la distinction entre sécurité et commodité. il devrait être interdit aux utilisateurs d’utiliser les mêmes 2 pour tous les services. le partage des 2 entre les utilisateurs – y compris ceux qui travaillent dans le même service ou utilisent le même équipement – doit être évité. grâce à cette politique, un seul mot de passe piraté n’affecte pas les autres comptes.

- utiliser des phrases de passe : certaines réglementations relatives aux 2 imposent la création d’une phrase de passe plutôt que d’un mot de passe. les phrases de passe ont le même objectif, mais leur longueur les rend plus difficiles à déchiffrer. en plus des lettres, une bonne phrase de passe doit comprendre des chiffres et des symboles. les 2 peuvent être plus faciles à retenir pour les utilisateurs que les phrases de passe. toutefois, ces dernières sont beaucoup plus résistantes aux intrusions.

- authentification à deux facteurs : l’authentification à deux facteurs(2fa) peut aider à sécuriser un compte internet ou même un smartphone. elle consiste à demander à l’utilisateur de fournir deux types d’informations (un mot de passe ou un numéro d’identification personnel (pin), un code envoyé par sms sur le smartphone de l’utilisateur ou une empreinte digitale) avant d’accéder à ce qui est sécurisé. cela permet de décourager les entrées non autorisées sur un compte sans la permission de l’utilisateur initial.

🔒 Reprenez le contrôle de vos données personnelles

Masquez votre adresse IP, chiffrez vos messages et évitez tout regard indiscret sur vos activités en ligne.

Découvrir NordVPN (-74%)Apprenez comment protéger vos comptes, vos échanges et vos appareils sans compromettre la confiance dans le couple.

Lire le guide completLa confiance n’exclut pas la prudence — sécurisez votre vie numérique dès aujourd’hui.

bonjour,

merci pour toutes ces infos.

mon problème est le suivant:

j’ai mis un mot de passe pour 2 fiches dans l’app NOTE sur iPhone et ayant utilisé la reconnaissance faciale trop longtemps j’en ai oublié totalement le mot de passe et incapable de le retrouver ….

auriez-vous une solution?

merci d’avance

Est-il possible de cracker un compte Skeb d’un artiste ?

J’aimerai voir ses oeuvres privées 🙂

Bonjour,

Jai un iPhone que j’ai dû réinitialiser pour des réparations. J’ai tout récupéré sauf mon accès à oneSafe (ne me souviens plus de mon pass maitre). J’ai beaucoup de données d’accès à mes sites (pro et perso), cartes, banques… et photos que j’aimerai récupérer. Existe-t-il un système me permettant de retrouver mon mot de passe maitre pour onSafe sur iPhone en utilisant par exemple des variations de mes mots de passes communs pour éventuellement gagner du temps ?

Merci

Bonjour,

Tout d’abord, avez-vous activé la synchronisation Dropbox ou iCloud dans oneSafe ?

Si c’est le cas, pourriez-vous vérifier que le « commutateur » est toujours activé dans :

– oneSafe iOS > Plus > Synchronisation

– oneSafe Mac > oneSafe > Préférences > Synchronisation ?

Les autres options :

1) Avez-vous effectué des sauvegardes oneSafe par le passé ? Si c’est le cas, vous pourriez importer la sauvegarde la plus récente dans une nouvelle installation fraîche de oneSafe.

Faire/Restaurer une sauvegarde, allez dans Plus > Exporter une sauvegarde

2) Avez-vous activé la sauvegarde automatique de votre appareil iOS dans iTunes ou dans iCloud (lors de la première configuration d’iOS), y compris les données de l’application (non effectuée par défaut) ? Si c’est le cas, vous pouvez restaurer votre appareil avec la sauvegarde la plus récente de votre appareil, y compris les éléments de oneSafe.

Bonjour

J’ai malencontreusement compliqué le code d’accès de mon samsung s8, à tel point que je ne me souvient plus du schéma.

Je ne voudrais pas perdre toutes les photos de famille qui s’y trouve.

Avez vous une solution sans passer par un hard reset?

Cordialement

Le logiciel que je présente dans mon test rapatrie tous les mots de passe, photos, vidéos et tchats à partir du moment où vous l’avez installé dans le téléphone AVANT d’en perdre l’accès.

Bonjour svp j’ai un compte Instagram que je veux piraté par ce que j oublié le mot de passe et l’adresse email de puis 4ans a peu près et j’ai plusieurs photos je veux les effacer svp aidez moi

Si vous avez constaté que votre mot de passe ne fonctionne plus, il vous suffit de suivre les étapes pour en définir un nouveau, comme vous y invite la page de connexion de l’appli Instagram.

Avec un peu de chance, le lien de réinitialisation sera envoyé à votre email ou à votre numéro de téléphone, et vous pourrez utiliser un code de sécurité pour vous reconnecter à votre compte et changer votre mot de passe.

Si votre compte est verrouillé et que vous ne recevez pas de lien de réinitialisation du mot de passe lorsque vous en demandez un à Instagram, il se peut qu’un pirate ait modifié votre email et votre numéro de téléphone.

Dans ce cas, vous devrez signaler votre compte à Instagram en suivant les instructions ici. Instagram vous demandera de vérifier votre identité avant de tenter de récupérer votre compte – vous devrez peut-être même prendre des selfies pour prouver que vous êtes bien celui que vous prétendez être.

Bonjour svp j’ai un compte Instagram sa fait à peu près 4ans que j’ai oublié le mot de passe et l’adresse email je veux le piraté pour effacer mes photos svp aidez moi

Bonjour je voudrais pirater un fb de mon conjoint je connais pas mot passe comment je pourrais faire svpl sans qu il soie recontre qui na pas msg pr je puisse pirater merci a vs

Essayez de contacter Instagram, vous souvenez-vous de votre email utilisé à la création ?

Comment réer un mot de passe à l’épreuve du piratage?

– N’utilisez jamais de numéros de téléphone, d’adresses, d’anniversaires, votre SSN, votre nom, le nom des membres de votre famille ou celui de vos animaux domestiques dans votre mot de passe.

– Choisissez une combinaison de lettres majuscules et minuscules, de chiffres et de symboles pour vos mots de passe.

– N’utilisez jamais de mots de passe courants comme « 123456 », « password » ou « qwerty ».

– Assurez-vous que vos mots de passe comportent au moins huit caractères. Les mots de passe comportant plus de caractères et de symboles sont plus difficiles à deviner.

– Optez pour l’authentification à deux facteurs (2FA) ou l’authentification multifactorielle dès qu’elle est proposée

– Utilisez des systèmes de gestion des mots de passe

Ghhcfcbj6 de tout mon coeur ma vie Hmmm que dieu vle pedi ampil jou a Yo te ye mwen pa tandew ditou ti cherie tlf lan te lan chag Mwen pa tandew ditou ti cherie pou ou mené tou Kijan nuit lan te ye b Neg poze eu bro tel mw dicharj a Yo te ye mwen pa tandew ditou ti cherie pou

Si j’ai bien compris, lors d’une attaque par force brute ou par dictionnaire, chaque mot de passe doit être chiffré ? Ca prend du temps !

Bjr Tabord,

Une table arc-en-ciel possède un dictionnaire de mots, similaire à celui d’une attaque par dictionnaire, mais tous les mots de la table arc-en-ciel ont été préalablement chiffrés, ce qui évite de devoir passer par le coûteux processus de chiffrement à chaque tentative.

Il leur suffit de comparer un hachage dans la rainbow table au mot de passe haché, à la recherche d’une correspondance.

Les tables arc-en-ciel, surtout avec du matériel spécialisé dans le cassage de mots de passe, sont très très rapides.

Bjr,

Sur Windows, comment utiliser CMD pour craquer le mot de passe administrateur ?

Pour aller au plus simple :

Étape 1 : Lancez le CMD à partir du disque de récupération Windows ou d’un autre compte administrateur.

Étape 2 : Tapez la commande « net user ». Elle vous montrera tous les comptes présents sur votre PC.

Étape 3 : Regardez le compte administrateur dont vous voulez craquer le mot de passe.

Étape 4 : Tapez ensuite la commande suivante – net user Username newpassword, où username est le compte admin dont vous voulez changer le mot de passe et newpassword est le nouveau mot de passe que vous voulez.

Étape 5 : Appuyez sur « Entrer » et le mot de passe sera changé par celui que vous avez sélectionné dans la commande précédente.

Étape 6 : Redémarrez l’ordinateur et connectez-vous avec votre nouveau mot de passe administrateur.

Bonsoir

N’oubliez pas de laisser un commentaire, merci.

Piraté

Bonjour,

Qu’est-ce qui est piraté ? Vous n’avez pas fini votre phrase.

J’ai oublié mon mot de passe

➡️ Vous connaissez l’adresse électronique qui se trouve sur votre compte:

➡️ Cliquez sur le bouton « Login » sur la page d’accueil, puis choisissez le lien « Mot de passe oublié » dans la fenêtre contextuelle, située juste en dessous du bouton « Login »

➡️ Vous devrez alors saisir l’adresse électronique valide associée à votre compte actif.

➡️ Une fois que vous aurez saisi votre adresse électronique et cliqué sur « Réinitialiser votre mot de passe », un courriel contenant un lien pour réinitialiser votre mot de passe vous sera envoyé.

➡️ Veuillez vérifier votre adresse électronique immédiatement, car le lien expire après 48 heures.

➡️ Vous ne connaissez pas l’adresse électronique associée à votre compte:

➡️ Contactez l’équipe d’assistance