lorsque votre 2 numérique est compromise, votre comportement change.

- sachant que votre partenaire lit vos e-mails, vous pouvez décider de ne pas envoyer un e-mail.

- vous éviterez peut-être d’envoyer un texto à un ami parce que votre partenaire pourrait devenir jaloux.

- vous pouvez vouloir rechercher des ressources en matière de violence domestique ou des stratégies pour quitter une relation, mais vous craignez que votre partenaire ne le découvre et vous punisse.

la 2 est en fin de compte une question de contrôle. la 2 de votre activité électronique pourrait être aussi simple que de demander fréquemment à voir votre téléphone, en prétendant qu’il est « normal » que les partenaires partagent leurs appareils.

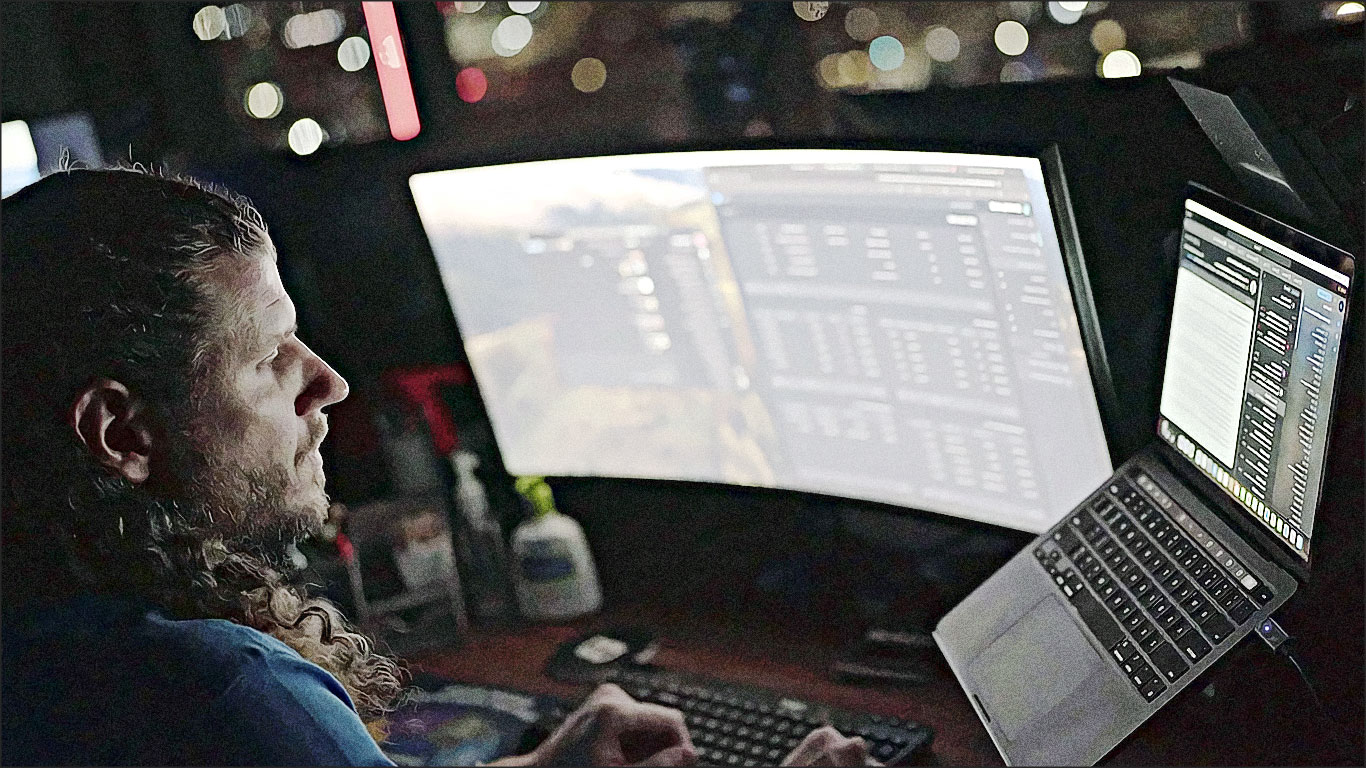

elle peut être aussi complexe que l’installation secrète d’ : un logiciel malveillant qui enregistre vos frappes au clavier, révélant vos mots de passe, vos e-mails et tout ce que vous tapez sur votre ordinateur.

quelle que soit sa gravité, la 2 porte atteinte à la 2. les relations doivent être fondées sur le respect et la confiance mutuels, et non sur la suspicion.

résistez à la surveillance !

- pour résister à la 2, il faut savoir si vous avez le contrôle total de vos appareils,

- si vous vous sentez suffisamment en sécurité pour modifier ces appareils

- et si vous êtes prêt à modifier vos logiciels.

nous allons explorer un certain nombre de stratégies de défense, allant de l’évitement à l’obstruction de la 2. lisez-les et décidez de ce qui vous convient le mieux. vous n’êtes pas obligé d’agir tout de suite : le simple fait d’être conscient de la 2 vous donne de la force.

comment savoir si votre partenaire vous surveille ?

le moyen le plus simple de découvrir que quelqu’un espionne votre téléphone est de le prendre en flagrant délit.

vous pouvez toujours essayer d’installer une caméra cachée, mais c’est un peu l’art de l’autruche. si l’hypocrisie n’est pas votre tasse de thé, commencez plutôt par chercher des signaux d’alarme, comme trouver des applications ouvertes que vous aviez fermées auparavant ou trouver votre téléphone déverrouillé après un certain temps d’absence.

soyez en alerte si votre partenaire commence à vous interroger sur vos activités sur les réseaux sociaux. cela pourrait être parce qu’il a trouvé un moyen d’accéder à une application via votre téléphone.

des questions aléatoires comme ‘alors, comment as-tu rencontré un tel et un tel’ ou ‘je ne savais pas que tu étais ami fb avec un tel et un tel, quand est-ce arrivé’ sont des signes clairs que votre partenaire espionne votre téléphone.

il peut s’agir d’une chose ponctuelle ou d’une obsession à vie de vous surveiller, alors choisissez vos mots avec sagesse et préparez-vous au pire.

changez vos mots de passe

si vous pensez que votre partenaire lit vos textes, regarde vos e-mails, regarde vos photos ou utilise votre téléphone portable, vous pouvez changer vos mots de passe pour le bloquer.

lisez notre stratégie de défense « protégez vos mots de passe » pour des informations plus détaillées.

le changement de mots de passe dépend de votre niveau de sécurité. ne changez pas vos mots de passe s’il y a un risque de représailles violentes de la part de votre partenaire.

vous ignorez sûrement si votre partenaire a vos mots de passe. essayez de changer un mot de passe et attendez quelques jours pour voir si votre partenaire réagit. s’il ne réagit pas, essayez de changer un autre mot de passe et répétez le processus.

que penser des empreintes digitales en tant que mots de passe ?

de plus en plus de personnes utilisent des mots de passe à empreinte digitale pour leurs téléphones et ordinateurs portables. bien que les empreintes digitales soient beaucoup plus faciles que les mots de passe numériques ou à lettres, elles sont incroyablement faciles à pirater.

- votre partenaire pourrait simplement faire glisser votre doigt pendant que vous dormez ou que vous êtes en état d’ébriété,

- ou vous forcer physiquement à déverrouiller un appareil.

vous devriez éviter les mots de passe à empreinte digitale s’il y a la moindre chance que quelqu’un puisse utiliser votre empreinte digitale contre votre gré.

si vous êtes séparé de votre partenaire, changez tous vos mots de passe importants, par mesure de sécurité. une option consiste à utiliser un gestionnaire de mots de passe.

un gestionnaire de mots de passe génère et stocke les mots de passe pour vous, afin que vous n’ayez pas à vous en souvenir. il est donc impossible pour votre partenaire de deviner votre mot de passe ou de pirater votre compte.

nous vous conseillons nordpass car ce gestionnaire chiffre vos données.

la « vérification en deux étapes »

lorsque vous vous connectez à un site web, vous avez besoin d’un numéro généré par votre téléphone ou reçu dans un sms.

même si votre partenaire possède votre mot de passe, il aura besoin de votre téléphone portable pour accéder à votre site web.

protégez la navigation web de votre ordinateur

les navigateurs web enregistrent tous les sites web que vous visitez dans leur « historique » . votre partenaire peut vérifier cet historique pour voir quels sites web vous avez visités et quand.

les navigateurs web stockent également des « cookies » , des éléments de données utilisés par les sites web pour stocker des informations de connexion, des paramètres de site web ou des données publicitaires. les cookies vous permettent de revenir sur les sites web tout en restant connecté.

bien que cela puisse être gênant, déconnectez-vous de vos sites web lorsque vous avez fini de les utiliser. votre partenaire ne pourra pas utiliser votre compte.

vous pouvez également personnaliser votre navigateur web pour qu’il supprime votre activité à votre place. voyez ici comment protéger votre navigation web.

les apps malveillantes qui surveillent d’autres apps

- supprimez toutes les apps que vous n’avez pas personnellement téléchargées.

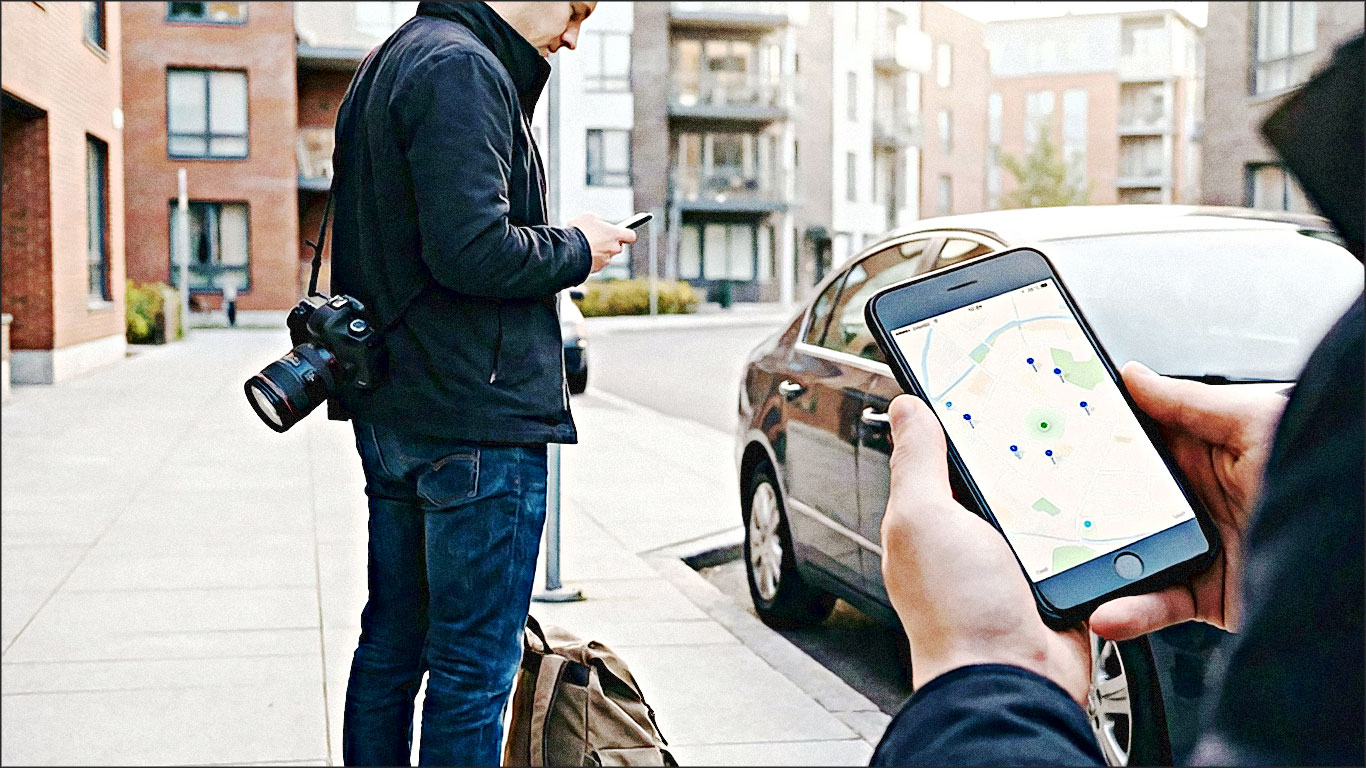

- pour les applications que vous utilisez, vérifiez les autorisations de l’application. les données telles que la localisation ou les photos peuvent révéler à votre insu des informations très personnelles.

- désactivez l’accès aux photos, aux appareils photo, à la localisation, aux microphones et à d’autres apps, sauf s’ils sont absolument nécessaires. une application de calendrier qui demande la localisation ? non merci ! de nombreuses applications stockent vos données dans « le nuage » , ce qui signifie qu’elles sont sauvegardées quelque part.

- si vous n’êtes pas à l’aise pour modifier votre téléphone, utilisez vos applications de manière plus secrète. dans safari et chrome, naviguez dans une « fenêtre privée » ou une « fenêtre incognito » , qui n’enregistrera pas votre historique de navigation. dans vos apps de textos, n’hésitez pas à supprimer les conversations. pour les appels téléphoniques, supprimez l’historique des appels. pour les contacts, vous pouvez utiliser des faux noms lorsque vous enregistrez un numéro de téléphone.

- fermez les apps lorsque vous ne les utilisez pas, afin qu’elles n’enregistrent pas votre activité. déconnectez-vous entièrement de l’application lorsque vous ne voulez pas que votre partenaire voie ce que vous avez fait.

cette application est un type populaire de logiciel de harcèlement. installé secrètement sur un téléphone android ou ios, il peut enregistrer tout ce que vous tapez dans vos applications, surveiller tous les sites web que vous visitez et voir toutes les photos de votre appareil photo.

🛡️ Protégez votre vie privée, même dans votre couple

ce logiciel espion se cache parfois derrière un logo familier (comme celui de facebook) ou dans un dossier oublié sur votre téléphone. ouvrez vos applications et supprimez tout ce qui vous semble louche.

parfois, un 2 va « jailbreaker » un téléphone, ce qui signifie qu’il pirate le téléphone afin de le contrôler secrètement au-delà de ce que le système d’exploitation vous permet normalement de contrôler. dans ces cas, vous n’avez aucun moyen de savoir s’il y a un logiciel pour 2 sur votre téléphone.

si votre partenaire vous a donné votre téléphone, s’il le manipule ou s’il est particulièrement doué en matière de technologie, il se peut que vous ayez un logiciel pour 2 : vous devez faire confiance à votre instinct dans ces situations.

votre meilleure défense consiste à réinstaller le système d’exploitation, à acheter un nouveau téléphone ou à utiliser des appareils extérieurs pour les activités sensibles.

installez une protection contre les logiciels malveillants

un malware est un logiciel malveillant installé sur votre ordinateur sans votre consentement.

l’enregistrement des touches est un malware particulièrement malveillant, qui enregistre toutes les frappes au clavier de votre ordinateur.

il existe également des logiciels malveillants qui peuvent suivre votre navigation sur le web ou votre application de messagerie. les « contrôles de confidentialité » , généralement destinés aux enfants, peuvent agir comme des logiciels malveillants, en surveillant votre activité.

comme il existe de nombreux types de logiciels malveillants, il est difficile de les détecter. la meilleure stratégie de sécurité consiste à installer malwarebytes.

ce programme analysera votre ordinateur ou votre téléphone et vous avertira des logiciels suspects. vous pouvez choisir de les supprimer ou de les laisser en place.

attention : la protection contre les logiciels malveillants n’est pas précise à 100 %, donc même si elle ne trouve pas de logiciels malveillants, il n’y a aucune garantie que votre appareil soit sûr. malwarebytes n’est pas non plus très utile pour les téléphones portables, auquel cas vous devez simplement supprimer les applications inconnues ou réinstaller le système d’exploitation.

réinstallez votre système d’exploitation

parfois, le plus simple est de réinstaller le système d’exploitation de votre téléphone portable ou de votre ordinateur pour vous assurer qu’il est exempt de logiciels malveillants et de logiciels de 2.

toutes vos applications, données et paramètres peuvent être effacés, mais vous aurez la possibilité de conserver vos fichiers personnels si vous le souhaitez. chaque système d’exploitation a une façon différente de se réinstaller, voici donc des instructions pour mac os et windows 10. lorsque vous rafraîchissez votre appareil, sauvegardez vos données importantes dans le nuage ou sur un disque dur externe.

utilisez un autre ordinateur ou un autre téléphone portable

les ordinateurs de bureau sont super sécurisés lorsque votre partenaire n’a pas accès à votre bureau. sans compter que c’est le travail de votre département informatique de prévenir les logiciels malveillants.

les bibliothèques sont équipées d’ordinateurs publics et de bibliothécaires serviables. visiter une bibliothèque n’est généralement pas très suspect ; elles sont gratuites, accessibles et généralement accessibles en voiture. de nombreux bibliothécaires se feront un plaisir de vous aider pour tout ce qui concerne internet. vous pouvez également envisager d’acheter un ordinateur portable ou un téléphone « secret » , mais uniquement si vous vous sentez en sécurité pour cacher des objets physiques à votre partenaire.

vous pourriez utiliser ces appareils pour tout ce qui serait dangereux sur vos appareils normaux.

créez des comptes secrets

vous pouvez toujours créer de nouveaux comptes dont votre partenaire n’est pas au courant.

- lorsque vous vous inscrivez, créez un mot de passe totalement nouveau que votre partenaire ne pourrait pas deviner.

- utilisez une adresse e-mail et/ou un nom de connexion que votre partenaire ne connaît pas.

- naviguez avec une fenêtre privée pendant tout le processus.

- vous pouvez également créer vos comptes secrets sur un ordinateur du bureau ou de la bibliothèque.

conclusion

la 2 est la liberté de prendre des décisions personnelles sans être inquiété. lorsque votre partenaire surveille l’activité de votre téléphone portable ou de votre ordinateur, vous risquez de modifier votre comportement pour éviter les conflits ou satisfaire votre partenaire.

au lieu de cela, vous pouvez prendre le contrôle de vos appareils :

- changer de mot de passe empêchera votre partenaire d’accéder à vos comptes en ligne les plus importants.

- naviguer sur le web en privé garantit que votre activité en ligne ne laisse pas de trace.

- en supprimant les applications inconnues et en faisant attention aux autorisations des applications, vous réduisez le risque que des applications vous espionnent secrètement.

- l’installation d’une protection contre les logiciels malveillants révèle la présence de keyloggers ou d’autres logiciels malveillants installés sur votre ordinateur.

- la réinstallation de votre système d’exploitation vous permet de faire table rase de vos appareils.

- l’utilisation des ordinateurs du travail, de la bibliothèque ou des ordinateurs achetés à titre privé offre un espace sûr pour naviguer sur internet.

- la création de comptes secrets encourage la confidentialité sans compromettre les comptes qui pourraient être surveillés.

3 articles vous seront utiles :

| comment un mari ou une épouse espionne son conjoint |

| comment réagir si votre conjoint commence à vous espionner ? |

| que faire si mon conjoint m’espionne ? |

🔒 Reprenez le contrôle de vos données personnelles

Masquez votre adresse IP, chiffrez vos messages et évitez tout regard indiscret sur vos activités en ligne.

Découvrir NordVPN (-74%)Apprenez comment protéger vos comptes, vos échanges et vos appareils sans compromettre la confiance dans le couple.

Lire le guide completLa confiance n’exclut pas la prudence — sécurisez votre vie numérique dès aujourd’hui.