Si vous voulez faire une attaque de craquage de mot de passe, mais que vous n’avez pas d’ordinateur portable ni de PC, alors pas de souci, vous pouvez quand même craquer les mots de passe en utilisant votre téléphone Android.

Qu’est-ce que Hash Suite Droid ?

Hash suite droid est la version Android du célèbre outil de craquage de mots de passe Hash suite.

En termes simples, c’est un outil de craquage de mot de passe qui craque les hashs de mot de passe en utilisant votre appareil Android. Le plus beau, c’est qu’il ne nécessite pas d’accès root.

Sans plus attendre, commençons à craquer les mots de passe avec Hash suite droid.

Étape 1 : Télécharger et installer la suite Hash droid apk

Vous pouvez aller sur le site officiel https://hashsuite.openwall.net/android. Si vous êtes intéressé par le code et les aspects techniques, consultez le code source sur Github.

Étape 2 : Importation des hachages de mots de passe

Vous pouvez importer les hachages sur votre appareil mobile en cliquant sur l’option IMPORT dans le menu.

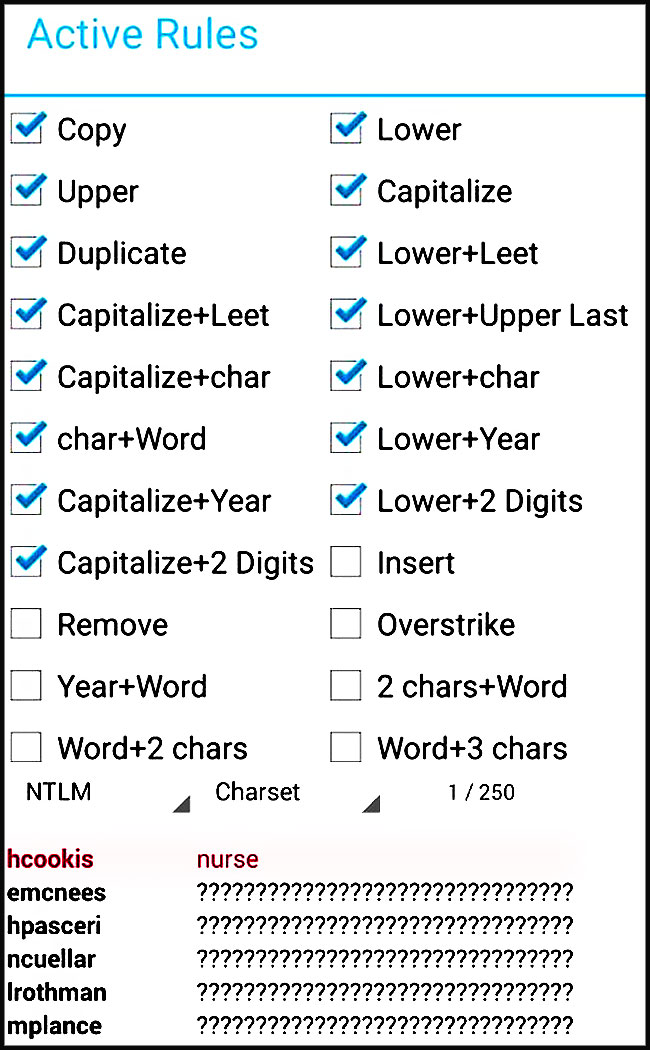

Étape 3 : Choisir les méthodes, les règles et les options

Le piratage avec Hash suite droid offre de nombreuses possibilités d’attaque de mots de passe. Vous pouvez effectuer les attaques suivantes :

- Attaque de mot de passe par jeu de caractères

- Attaque de mot de passe par liste de mots

- Attaque de mot de passe par clavier

- Attaque de mot de passe par phrase

Détaillons un peu chaque méthode :

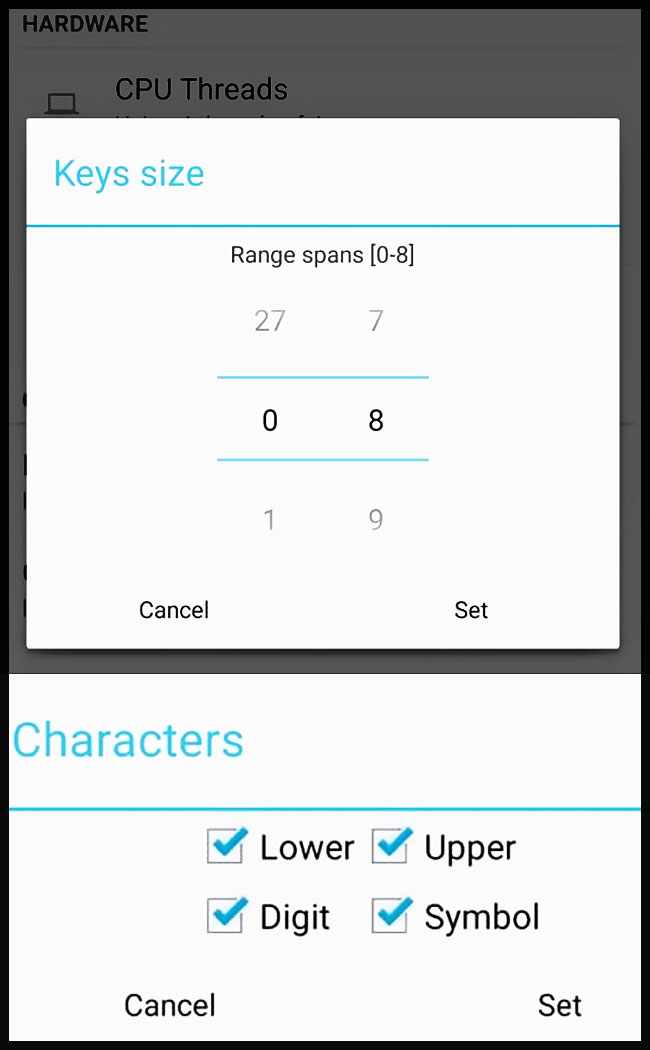

1) Attaque du mot de passe par jeu de caractères

Dans le cas d’une attaque de mot de passe par jeu de caractères, nous allons essayer des combinaisons de lettres que nous spécifions.

C’est une attaque par force brute qui peut déterminer la longueur des caractères et le type de caractères choisis.

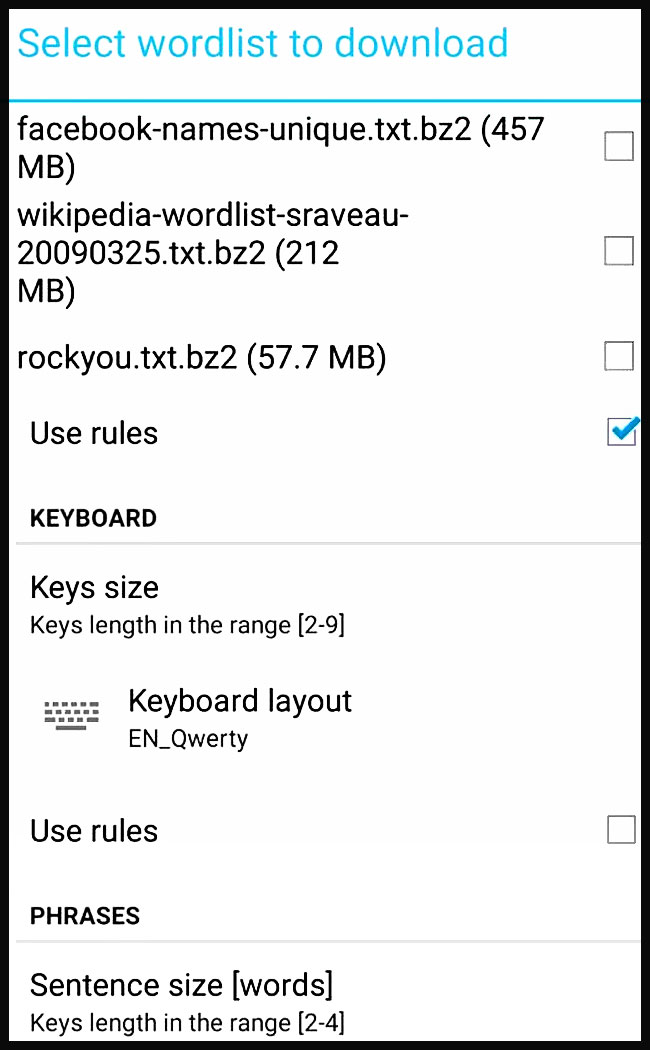

2) Attaque de craquage de mot de passe par liste de mots

Le principe d’une liste de mots est de comparer le mot de passe de la liste de mots au mot de passe que vous voulez pirater. C’est la méthode la plus efficace pour craquer des mots de passe dans le monde réel.

Tant que vous disposez d’une excellente liste de mots, vous pouvez pirater n’importe quel mot de passe. Vous pouvez également ajouter des listes de mots personnalisés.

Il existe, dans le logiciel, une option pour télécharger des listes de mots.

3) Attaque par craquage de mot de passe au clavier

De nombreuses personnes utilisent des mots sur le clavier comme mot de passe.

Un exemple est « azerty » ou « apouijaclkj ».

Ces mots de passe ont un motif qui peut être craqué avec l’attaque clavier.

4) Attaque de craquage de mot de passe par phrase

NordVPN

Un des leaders mondiaux du VPN avec accès illimité à +5000 serveurs dans 60 pays et un double chiffrement pour une protection maximale.

Fonctionnalités premium :

- ✓ Adresse IP dédiée

- ✓ Serveurs P2P optimisés

- ✓ Intégration TOR intégrée

- ✓ Bloqueur de malwares & pubs

Garantie satisfait ou remboursé 30 jours

Si le mot de passe contient une phrase, il peut être facilement craqué avec ces méthodes. Des mots de passe comme « jetaime » ou « jesuisdieu » sont des exemples où le mot de passe est une phrase de la langue française.

De nombreuses personnes utilisent ce type de mot de passe. En utilisant cette méthode de craquage de mots de passe, nous pouvons facilement le casser.

Vous pouvez également définir des règles personnalisées.

Étape 4 : Commencer l’attaque du mot de passe

Une fois que vous avez choisi la méthode et les règles d’attaque du mot de passe, vous pouvez commencer à craquer le mot de passe. Veillez à définir correctement la méthode et le type de mot de passe.

Selon les performances de l’appareil, le temps de craquage du mot de passe varie. Mais de nombreux mots de passe commencent à être craqués instantanément.

Veillez à ce que votre appareil soit suffisamment chargé. Ce processus est gourmand en ressources, et le craquage de mots de passe prend toujours beaucoup de temps.

Soyez patient, c’est seulement ainsi que votre attaque de craquage de mots de passe fonctionnera.

➡ Voir ici les techniques de piratage par force brute

Étape 5 : Profitez des mots de passe craqués

Cela prend un certain temps en fonction :

- de la longueur du mot de passe

- de la complexité du mot de passe

- des performances de l’appareil

…mais le piratage de mots de passe avec vos appareils Android est maintenant possible.

➡ Caractéristiques de Hash suite droid

- Définir des règles personnalisées

- Définir les limites du CPU et de la batterie

- Utilisez les graphiques pour augmenter la vitesse de craquage.

- Facile à utiliser et à installer

- Entièrement gratuit et open source

➡ Questions fréquemment posées concernant Hash suite droid

Q1. Cet outil est-il gratuit ?

Oui, son utilisation est totalement gratuite. Ne l’utilisez pas à des fins illégales.

Q2. Puis-je craquer n’importe quel mot de passe avec Hash suite droid ?

Oui, vous pouvez craquer n’importe quel mot de passe à condition que vous ayez une bonne liste de mots et que le mot de passe corresponde au hachage de la liste de mots fournie.

Q3. Peut-il endommager mon appareil ?

Non, il n’endommagera pas votre appareil, cependant, je vous recommande de limiter l’utilisation de la batterie et du processeur afin que votre appareil ne chauffe pas trop. Le craquage de mots de passe demande beaucoup de puissance de traitement et peut faire chauffer votre appareil assez rapidement.

Q.4 Peut-il fonctionner sur IOS ?

Non, seul Android est supporté. Il n’y a pas d’application IOS.