Des comptes Instagram piratés arnaquent les utilisateurs

➤ Si quelqu’un vous envoie un lien dans vos DMs sur Instagram (ou même s’il en a un dans ses Stories qui semble douteux) ne cliquez pas dessus !

➤ Si quelqu’un vous envoie un lien dans vos DMs sur Instagram (ou même s’il en a un dans ses Stories qui semble douteux) ne cliquez pas dessus !

En demandant un lien de connexion, vous pouvez prouver à Instagram que vous êtes le propriétaire du compte, ce qui peut vous aider à reprendre le contrôle de votre compte.

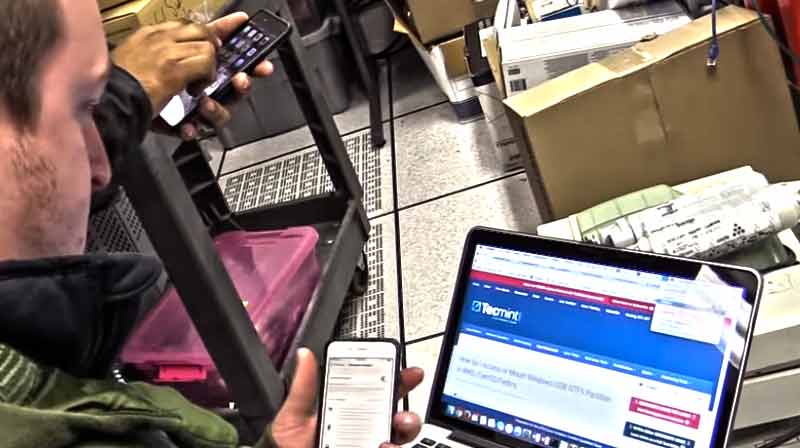

Une attaque Wi-Fi de type man-in-the-middle est un vecteur d’attaque sans fil. De nombreuses personnes ont tendance à connecter leur smartphone au Wi-Fi public.

Vous pouvez hacker un téléphone portable facilement en envoyant un SMS ou en installant une application de suivi à distance, sans le faire savoir.

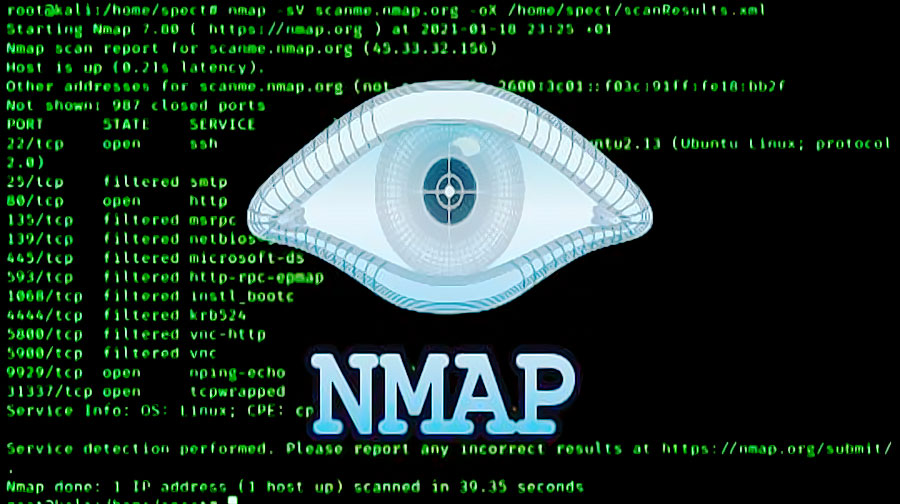

Nmap s’appuie sur des outils d’audit de réseau pour fournir des analyses rapides et détaillées du trafic réseau. Il fonctionne en utilisant des paquets IP pour identifier les hôtes et les IP actifs sur un réseau.

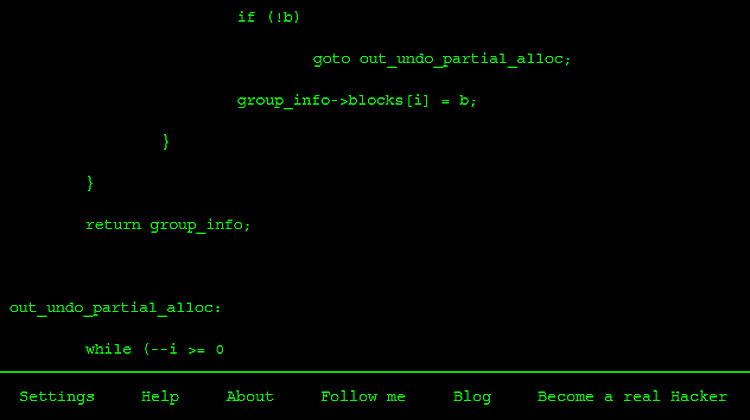

Hacker Typer vous permet de faire des farces en faisant croire que vous êtes un hacker professionel.

Les pirates accèdent majoritairement à votre Facebook en piratant vos emails, du coup vous devez activer l’authentification à deux facteurs.

Dans une interview réalisée par PBS Frontline, un adolescent qui a piraté la NASA a déclaré que s’introduire dans des systèmes était un « trip de pouvoir ».

Un hacker peut enregistrer une marque commerciale correspondant au nom d’un utilisateur Instagram déjà existant.

Voici toutes les méthodes d’apprentissage qui vous apprendront en profondeur comment hacker (matériel, logiciels, connaissances).

– Changez votre mot de passe Facebook

– Signaler le piratage de Facebook

– Supprimer les applications suspectes

– Revoyez vos paramètres Facebook

➤ Un hacker sait utiliser à votre encontre ce que vous publiez vous-même sur vous ➤ Les pirates sont doués pour écrire des courriels d’escroquerie crédibles

En quoi ce que nous postons sur les réseaux sociaux et les photos que nous publions aident les hackers à créer des brèches dans les entreprises.