Comment empêcher quelqu’un d’espionner votre téléphone ?

Protégez vos données personnelles contre les logiciels espions sur votre portable. Découvrez comment certaines pratiques de cybersécurité peuvent prévenir l'espionnage de votre appareil.

Votre WhatsApp peut-il être piraté ? Voici pourquoi vous pourriez être en danger

En 2024, votre compte WhatsApp pourrait être à risque. Découvrez comment les pirates utilisent des codes de vérification, des logiciels espions et plus pour accéder à vos données.

MALWARE : Comment les prévenir, les détecter, les éradiquer

Près de 60 % des attaques de malware sur les entreprises sont désormais conçues pour se déplacer latéralement à travers un réseau.

Confidentialité et sécurité en ligne pour un blindage numérique

Tirez le meilleur parti des dernières innovations tech. Nos guides détaillés vous offrent des stratégies fiables pour naviguer le web en toute confiance.

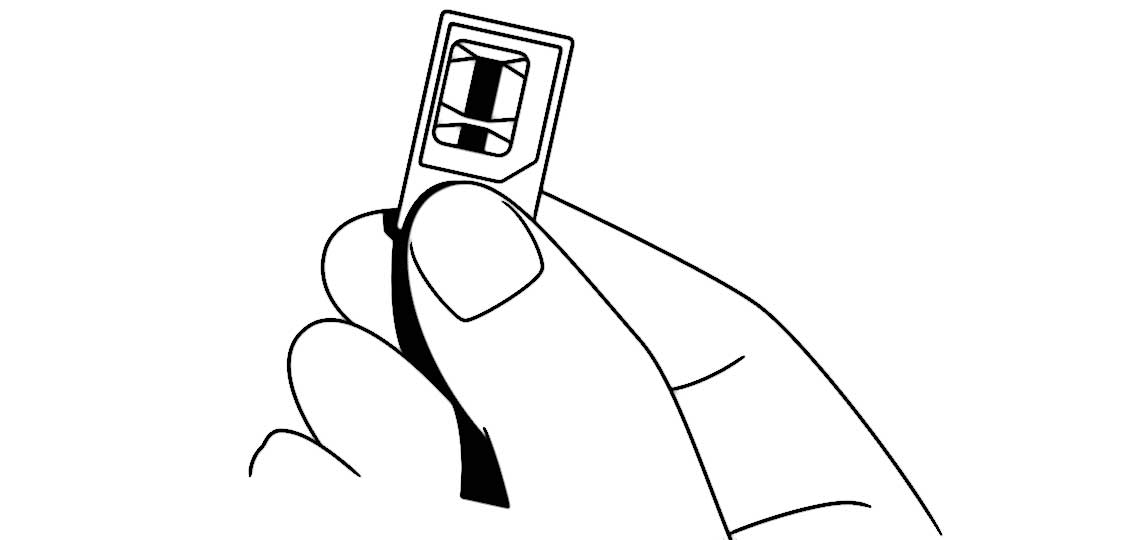

Que peut faire quelqu’un avec ma carte SIM ? (Comment la sécuriser)

Votre carte SIM joue un rôle crucial dans la sécurité en ligne. Chaque carte … En savoir plus

Guide de la sécurité iOS : Conseils pour la protection des données

Les utilisateurs d’iPhone doivent régulièrement supprimer le cache du clavier que les appareils iOS stockent pour la correction automatique du texte.

Les gouvernements utilisent des logiciels espions sur les citoyens. Peut-on les arrêter ?

Les entreprises privées de surveillance doivent accepter un code de conduite contraignant relatif à la vente des logiciels espions.

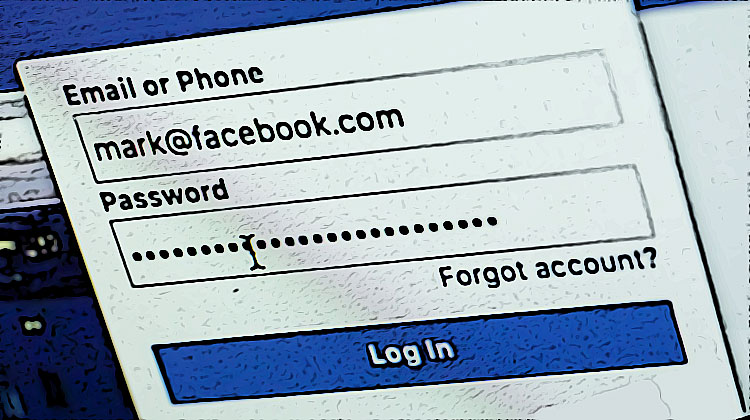

Comment empêcher les pirates d’accéder à votre compte Facebook ?

1 – Connectez-vous à votre compte Facebook. 2 – Cliquez sur l’icône Menu (qui ressemble à trois lignes horizontales). 3 – Cliquez sur Sécurité et connexion.

Les contacts de confiance de Facebook disparaissent

Facebook supprime la possibilité de contacter des amis de confiance pour récupérer son compte en cas de piratage.

11 paramètres essentiels de confidentialité et de sécurité sur l’iPhone

Bloquez l’accès à Bluetooth pour les applications indiscrètes – Désactiver rapidement Touch ID et Face ID – Remplissage automatique du code de sécurité

10 étapes pour évaluer le risque de sécurité des applications

L’évaluation des risques pour la sécurité des applications est un processus d’identification, d’évaluation et … En savoir plus

Qu’est-ce que la sécurité des applications ?

Qu’est-ce qui doit être protégé ? Les experts recommandent aux professionnels de la sécurité de répertorier tous les systèmes, logiciels et autres ressources informatiques.