La N.S.A. est une organisation de renseignement du gouvernement américain, responsable de la surveillance mondiale, de la collecte et du traitement des informations et des données à des fins de renseignement étranger et de contre-espionnage.

La NSA

L’un des documents révélés par Edward Snowden en juin 2013 affirmait que la NSA suivait des milliards d’appels téléphoniques passés par des Américains à l’intérieur des États-Unis.

NSA signification

Le programme PRISM est devenu notoire aujourd’hui. Si vous passez un appel, qu’il soit local ou international, la NSA stocke :

- le numéro que vous avez composé

- ainsi que la date

- l’heure

- la durée de l’appel

Il s’agissait d’une surveillance domestique pure et simple.

Lorsque l’histoire a éclaté, la NSA a écarté l’intrusion dans la vie privée. L’agence a affirmé ne collecter « que des métadonnées » et non le contenu des appels téléphoniques. Ce n’est qu’en de rares occasions, a-t-elle dit, qu’elle a cherché dans les enregistrements des liens entre les terroristes.

En réalité les abus de la NSA sont plus significatifs

1. Le filet de surveillance mondial de la NSA est massif

En vertu de la loi FISA 702, la NSA aspire des quantités massives d’informations personnelles sensibles, détaillées et intimes sur des personnes du monde entier, y compris sur toute personne présentant un intérêt pour le « renseignement étranger ».

Il ne s’agit pas d’une loi sur le contre-terrorisme.

- La section 702 autorise l’écoute de bureaucrates étrangers

- la collecte d’informations pertinentes pour prédire le prix du pétrole

- et l’obtention de moyens de pression dans la négociation de différends commerciaux

2. Les communications américaines sont inévitablement prises dans la nasse

En espionnant les étrangers, la NSA ne peut s’empêcher de recueillir de grandes quantités de communications américaines.

La communauté du renseignement qualifie cette collecte d' »accessoire », mais elle comprend de grandes quantités :

- de conversations

- d’échanges de courriels

- de photos

- d’autres informations sensibles des Américains

3. La surveillance de la NSA cible les étrangers, mais elle touche plus de spectateurs que de cibles

En effet, une analyse des données recueillies dans le cadre de la section 702 suggère que les communications non ciblées ont dix fois plus de chances d’être aspirées que les communications ciblées.

4. Une fois acquises, nos données peuvent être fouillées par d’autres organismes d’application de la loi sans mandat

Les experts en matière de protection de la vie privée appellent cela la « faille de recherche par la porte dérobée ».

Le Federal Bureau of Investigation (FBI) peut interroger les bases de données contenant les données personnelles et les communications des Américains pour savoir si ces derniers commettent des délits ordinaires sans qu’il y ait de soupçons préalables.

Logo NSA

Par exemple, les autorités fédérales pourraient légalement interroger les bases de données 702 pour obtenir des informations sur les médecins qui délivrent des ordonnances pour de la marijuana médicale.

5. Les bases de données de la NSA sont des aimants pour les abus d’initiés

Il existe des cas documentés d’agents utilisant des bases de données d’informations privées pour espionner leurs amants ou leurs conjoints.

Ce problème est suffisamment courant pour que les agences l’appellent « LOVEINT », un nom parodique inspiré d’autres abréviations telles que « SIGINT » (renseignement d’origine électromagnétique) et « HUMINT » (renseignement humain).

6. La NSA ignore le privilège avocat-client

Sauf dans le cadre de procédures pénales en cours, la NSA ne reconnaît pas le privilège avocat-client dans sa collecte.

Ainsi, la NSA traite les consultations des clients sur la façon d’éviter ou de répondre à une exposition criminelle potentielle (ainsi que les communications avocat-client sur les questions civiles) de la même manière que toute autre conversation.

7. Vos communications avec un ami à l’étranger pourraient être aspirées si elles sont simplement « à propos » d’une cible

Dans le cadre du programme Upstream de la NSA, le gouvernement scanne les données circulant sur internet à la recherche de messages contenant des informations « sur » des cibles de renseignement étrangères.

Selon la NSA, les personnes sélectionnées pour cette surveillance doivent être plus spécifiques que les simples noms des cibles. Autrement dit, selon le gouvernement, vous ne pouvez pas être espionné simplement pour avoir parlé d’Angela Merkel.

Bannière NSA

Mais vous pourriez l’être pour avoir mentionné son adresse électronique. L’utilisation des adresses électroniques comme sélecteurs peut toutefois avoir pour effet de ratisser large. La collecte fortuite pourrait être énorme.

8. La NSA peut collecter l’ensemble de votre boîte aux lettres électronique

Si un seul courriel de votre boîte de réception répond aux conditions de ciblage de la NSA, le système de collecte de la NSA peut néanmoins faire entrer tout le flux de votre boîte de réception dans les bases de données de la NSA.

9. La décision finale concernant les personnes que les autorités de renseignement espionnent est prise par la NSA seule

En vertu de la section 702, aucun juge ne participe aux décisions de ciblage du gouvernement. Les tribunaux évaluent si les procédures de ciblage correspondent à la définition légale des procédures de ciblage, mais ils ne supervisent pas les décisions de ciblage.

Cela signifie que tout le contenu américain collecté de manière fortuite qui est transmis aux forces de l’ordre par le biais d’une recherche par la porte dérobée (l’intégralité de vos boîtes aux lettres électroniques, par exemple) n’a jamais été autorisé par un juge.

10. Une surveillance excessive ne rend pas nécessairement plus sûr

Trop d’informations peuvent provoquer ce que certains membres de la communauté du renseignement appellent la « paralysie de l’analyse ».

Un certain nombre de documents internes du renseignement traitent du problème de l’abondance d’informations dont on ne sait que faire.

La recherche de l’aiguille pertinente dans des millions de bottes de foin numériques est un processus qui exige beaucoup de temps et de ressources. En attendant, une surveillance plus ciblée et plus discriminante peut éviter ce problème.

⇒ Lire aussi notre article sur ce que Snowden considère comme le plus grave : La surveillance de l’Etat ou la surveillance des organismes privés ?

La NSA n’espionne pas toujours

Selon la section 215 de la loi sur la surveillance du renseignement étranger, la NSA est autorisée à construire des chaînes de contact de métadonnées de télécommunications.

Pas les appels

Pas les courriels

Mais des « enregistrements de détails d’appels », c’est-à-dire des informations sur le contact

En 2020, la NSA a déclaré qu’elle avait mis fin au programme CDR. Cependant, à l’époque où ces chaînes de CDR étaient construites, l’agence pouvait utiliser mes enregistrements d’appels :

- pour commencer à examiner les personnes que j’appelle (saut 1)

- et celles qu’elles appellent (saut 2)

L’espionnage était lancé à partir du moment où j’éveillais un soupçon.

Ainsi, si j’appelle dix personnes, ces dix personnes sont maintenant dans le collimateur de surveillance des métadonnées de la NSA. De plus, les personnes que ces dix personnes appellent sont maintenant aussi dans le réseau de surveillance de la NSA.

Logo de la NSA en relief

Si chacune de ces personnes a contacté dix personnes, vous avez maintenant 101 personnes surveillées. La NSA est limitée à deux sauts, alors qu’auparavant elle pouvait aller jusqu’à trois sauts, ce qui signifie qu’une personne pouvait mener à la surveillance de 1001 personnes.

La NSA vous espionne-t-elle ?

Si vous êtes un chauffeur d’Uber et que M. Terroriste vous appele pour vous donner des instructions, il est possible que vous soyez dans le système de surveillance de la NSA.

Si vous avez engagé un paysagiste local pour tondre votre pelouse, il se peut qu’il soit également dans le collimateur de la NSA.

Vous n’avez aucun moyen de le savoir, et vous ne pouvez rien faire si vous êtes dans le système. Mais en termes de chiffres, vous êtes probablement en sécurité. L’année dernière, moins de dix mille requêtes de communications américaines ont découlé de ce programme.

⇒ Rassurez-vous :

La NSA en France

Aux États-Unis, le gouvernement considère que l’interception de masse par câble est un secret d’État

C’est si secret qu’un procès contestant sa légalité et son respect de la Constitution américaine ne peut pas se dérouler sans révéler des informations qui présenteraient un risque grave pour la sécurité nationale des États-Unis.

Pourtant, l’interception en masse par câble est une pratique officiellement confirmée dans un certain nombre de pays du monde.

- Les gouvernements du Royaume-Uni

- de la Suède

- de l’Allemagne

- des Pays-Bas

- de la Finlande

- de la France

- et du Canada ont tous confirmé officiellement qu’ils procédaient à des interceptions en masse par câble

D’autres pays comme la Norvège sont également en train de légiférer pour cette pratique.

Dans ces pays, l’interception en masse par câble n’est pas un secret

- Au contraire, cette pratique est définie dans la législation et les documents explicatifs qui l’accompagnent

- elle est examinée et rendue publique dans des rapports de surveillance

- elle est discutée dans des interviews enregistrées dans les médias

Les responsables d’un certain nombre de pays ont défini les étapes clés de l’interception de masse par câble, en liant clairement le cadre juridique aux processus techniques.

| Au Royaume-Uni | Les fonctionnaires ont reconnu un processus en quatre étapes, couvrant la collecte, le filtrage, la sélection automatisée et l’examen humain. |

| En Suède | Ils ont défini un processus en six étapes de collecte, de sélection automatique, de traitement des données, d’analyse, de diffusion et de retour d’information. |

| Aux Pays-Bas | Les fonctionnaires ont défini un processus en quatre étapes de préparation, de collecte, de traitement et d’analyse des données, avec de nombreuses sous-étapes, dont la sélection des câbles, le filtrage et l’enrichissement des données. |

| En Allemagne | Un processus de filtrage technique en trois étapes a été officiellement divulgué, ainsi que le nombre de termes de sélection que les agents de renseignement cherchent à filtrer, et le nombre de sélecteurs utilisés pour filtrer les ressortissants allemands connus qui se trouvent à l’étranger. |

Cette discussion relativement ouverte sur l’interception massive des câbles en Europe contraste fortement avec les efforts du gouvernement américain pour la soustraire à l’examen public en invoquant le privilège des secrets d’État.

Les États-Unis n’ont pas confirmé leurs propres pratiques de collecte de câbles

Dans la directive présidentielle 28, les États-Unis ont reconnu qu’ils procédaient à la collecte en vrac, mais n’ont pas précisé comment la collecte était effectuée.

La directive PPD-28 n’a pas imposé de limitations substantielles à cette collecte. Elle a cependant défini six grandes utilisations possibles des informations collectées en masse et a indiqué que le président pouvait restreindre ou étendre cette liste.

Un rapport ultérieur du Conseil de surveillance de la protection de la vie privée et des libertés civiles (PCLOB) a indiqué que, dans la pratique, les limitations d’utilisation du PPD-28 étaient déjà en vigueur avant la publication du PPD-28.

La collecte en masse des enregistrements d’appels téléphoniques à destination, en provenance et à l’intérieur des États-Unis

Après sa divulgation en juin 2013 par l’ancien contractant de la NSA Edward Snowden, les États-Unis ont reconnu qu’ils collectaient en masse les enregistrements d’appels téléphoniques à destination, en provenance et à l’intérieur des États-Unis.

Deux ans après sa divulgation, le Congrès a interdit la collecte en masse de métadonnées téléphoniques dans la loi américaine sur la liberté et l’indépendance (USA FREEDOM Act) et l’a remplacée par un programme large, mais ciblé, de collecte d’enregistrements détaillés des appels.

Snowden a révélé 5 programmes de collecte en masse que le gouvernement américain a jusqu’à présent refusé de confirmer, et au sujet desquels il n’a révélé que peu ou pas d’informations :

- DISHFIRE

- CO-TRAVELER

- MUSCULAIRE

- MYSTIQUE

- QUANTUM

Quelles informations sont recueillies ?

| Des informations sur la localisation des sites de téléphonie mobile |

| Des messages textuels |

| Des enregistrements de détails d’appels |

| Et d’autres informations |

La NSA a infiltré secrètement les serveurs de Google et Yahoo!

Le programme MUSCULAR, par lequel les services de renseignement américains ont collecté le trafic en vrac qui transitait entre les centres de données de Google et de Yahoo !, aurait fait appel à des techniques d’interception par câble en vrac.

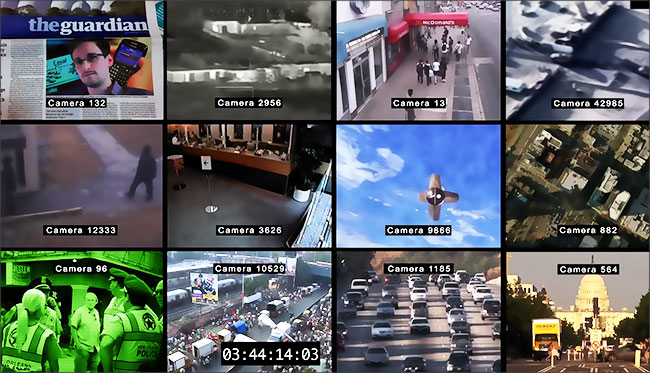

NSA Snowden

La chronologie de Snowden

- 21 juin 1983 Edward Joseph Snowden est né à Elizabeth City, en Caroline du Nord, aux États-Unis.

- 2006-2013 D’abord à la CIA, puis comme contractant pour Dell et ensuite pour Booz Allen Hamilton, Snowden passe des années à travailler dans le domaine de la cybersécurité sur des projets pour l’Agence de sécurité nationale (NSA) des États-Unis.

- 20 mai 2013 Edward Snowden arrive à Hong Kong, où il rencontre quelques jours plus tard les journalistes du Guardian, et partage avec eux une cache de documents top secrets qu’il télécharge et stocke depuis un certain temps.

- 5 juin 2013 Le Guardian commence à rapporter les fuites de Snowden, avec des révélations sur la NSA qui stocke les relevés téléphoniques de millions d’Américains, et la déclaration de l’agence selon laquelle son programme Prism avait un « accès direct » aux données détenues par Google, Facebook, Apple et d’autres géants américains de l’Internet.

- 7 juin 2013 Le président américain, Barack Obama, est contraint de défendre les programmes, en insistant sur le fait qu’ils sont correctement supervisés par les tribunaux et le Congrès.

- 9 juin 2013 Snowden devient public en tant que source des fuites dans une interview vidéo.

- 16 juin 2013 Les révélations s’étendent au Royaume-Uni, avec la nouvelle que le GCHQ a intercepté les communications de politiciens étrangers lors du sommet du G20 de 2009 à Londres, et que l’agence d’espionnage britannique a également mis sur écoute les câbles de fibre optique transportant une grande partie du trafic Internet.

- 21 juin 2013 Les États-Unis portent des accusations d’espionnage contre Snowden et demandent son extradition de Hong Kong.

- 23 juin 2013 Snowden quitte Hong Kong pour Moscou. Hong Kong affirme que les Etats-Unis se sont trompés sur le deuxième prénom de Snowden dans les documents soumis pour demander son arrestation, ce qui signifie qu’ils n’ont pas pu empêcher son départ.

- 1er juillet 2013 La Russie révèle que Snowden a demandé l’asile. Il exprime également son intérêt à demander l’asile dans plusieurs pays d’Amérique du Sud. Finalement, l’Équateur, le Nicaragua, la Bolivie et le Venezuela lui offrent l’asile permanent.

- 3 juillet 2013 En provenance de Moscou, le président bolivien, Evo Morales, est contraint d’atterrir à Vienne après que les pays européens aient refusé l’espace aérien de son avion, soupçonnant que Snowden était à bord. Il est détenu et fouillé pendant 12 heures.

- 1er août 2013 Après avoir vécu dans un aéroport pendant un mois, Snowden se voit accorder l’asile en Russie.

- 21 août 2013 Le Guardian révèle que le gouvernement britannique lui a ordonné de détruire le matériel informatique utilisé pour les documents de Snowden.

- Décembre 2013 Snowden est finaliste pour le titre de « Personne de l’année » décerné par le Time au pape François, et donne le « Message alternatif de Noël » de Channel 4.

- Mai 2015 La NSA met fin à la collecte massive de relevés d’appels téléphoniques américains qui avait été révélée par Snowden.

- Décembre 2016 Oliver Stone sort le film Snowden mettant en scène Joseph Gordon-Levitt, Melissa Leo, Tom Wilkinson, Zachary Quinto et Alan Rusbridger.

- Janvier 2017 L’autorisation de de Snowden pour rester en Russie est prolongé de trois ans.

- Juin 2018 Snowden déclare qu’il ne regrette pas ses révélations : « Le gouvernement et le secteur des entreprises ont profité de notre ignorance. Mais maintenant, nous savons. Les gens sont conscients maintenant. Les gens sont toujours impuissants à l’arrêter, mais nous essayons. »

- Mars 2019 Vanessa Rodel, qui a hébergé Snowden à Hong Kong, obtient l’asile au Canada.

- Septembre 2019 Snowden vit toujours dans un lieu tenu secret à Moscou, alors qu’il s’apprête à publier ses mémoires.

- 19 septembre 2019 : Son autobiographie, Mémoires Vives, sort en France.

NSA encryption

Le déplacement du travail à domicile, provoqué par la crise Covid-19, a ouvert la porte à une nouvelle série de cyber-attaques.

Le nombre d’employés du gouvernement, de l’armée et du secteur privé travaillant à domicile et utilisant des VPN ou des ordinateurs de bureau distants a augmenté de manière significative.

Dans un effort pour améliorer l’hygiène cybernétique des télétravailleurs du gouvernement et de l’armée, la NSA a publié des directives pour l’utilisation des services de collaboration. En haut de la liste de la NSA figure la recommandation que les services de collaboration utilisent un cryptage de bout en bout.

La NSA et le cryptage de bout en bout

La valeur du cryptage de bout-en-bout est connue depuis longtemps. Cependant, son inclusion dans la liste de la NSA souligne son importance dominante par une organisation connue pour rechercher les plus hauts niveaux de sécurité.

La NSA note qu’en suivant les lignes directrices qu’elle définit, les utilisateurs peuvent réduire leur exposition aux risques et devenir des cibles plus difficiles pour les mauvais acteurs.

Le cryptage de bout en bout offre une alternative idéale aux mots de passe en garantissant l’authentification par des clés privées cryptographiques stockées uniquement sur les appareils des utilisateurs.

Ces clés résident uniquement sur l’appareil de l’utilisateur et ne peuvent être hameçonnées, devinées ni usurpées.

Voir : Un VPN à chiffrement militaire utilisé par les particuliers pour se dissimuler sur internet

Conclusion : L’impact des révélations de Snowden sur la communauté du renseignement

En 2013, Edward Snowden, ancien fournisseur de services de renseignement de Booz Allen, a intentionnellement divulgué près de deux millions de documents classifiés à WikiLeaks et aux médias dans un geste qui a bouleversé la communauté du renseignement.

Ces divulgations non autorisées ont dévoilé des programmes de collecte clandestine de la NSA, dont PRISM et XKeyscore, qui ont permis une surveillance massive de la communauté du renseignement américaine (IC) contre des cibles étrangères.

La Cour de surveillance des services de renseignement étrangers a révélé que la NSA recueillait chaque année plus de 250 millions de communications internet étrangères et nationales par le biais de PRISM, dont environ 91 % des données provenaient directement des fournisseurs d’accès internet (FAI).

→ Mon FAI voit-il toutes mes données ?

Les fuites non autorisées de Snowden ont entraîné 4 revers majeurs

Parmi ces conséquences, citons :

- la compromission et la perte des capacités de collecte clandestine des États-Unis

- une méfiance accrue du public à l’égard de la communauté du renseignement

- une perte importante d’activité pour les grandes entreprises américaines et les fournisseurs d’accès internet

- des tactiques musclées des alliés des États-Unis pour un partage accru du renseignement

Si l’impact négatif sur des entreprises telles que Microsoft et Facebook a quelque peu affecté l’économie américaine, les dommages irréversibles causés à l’armée et à la communauté du renseignement américaines ont été incommensurables.

Les fuites ont également fourni des détails sur les capacités de renseignement des États-Unis directement aux nations adverses qui ont accordé l’asile à Snowden, notamment :

- la Russie

- la République populaire de Chine

Le choix de Snowden était-il éthique ?

Snowden aurait pu utiliser des procédures officielles de signalement des dénonciateurs par l’intermédiaire de l’inspecteur général de la communauté du renseignement (IGIC), conformément à la loi sur la protection des dénonciateurs.

Edward Snowden pensait faire le choix moralement correct d’un dilemme promulgué par des lois contraires à l’éthique et des responsables politiques corrompus. Sa logique peut sembler imparfaite à certains.

Les efforts des hommes et des femmes de la communauté du renseignement américain ne visent les adversaires de l’Amérique que dans le seul but de protéger ses citoyens conformément à la Constitution.

Les efforts des hommes et des femmes de la communauté du renseignement américain ne visent les adversaires de l’Amérique que dans le seul but de protéger ses citoyens conformément à la Constitution.

L’éthique et la légalité ne partagent pas toujours des intérêts parallèles, mais les lois de la société devraient toujours s’inscrire clairement dans un paradigme éthique qui favorise la paix et la prospérité pour tous.

⇒ Comment acheter ou fabriquer votre propre téléphone chiffré pour échapper à la surveillance de masse ?

❤️ À retenir : Les relations amoureuses méritent d'être vécues pleinement, sans tabous. Faire des rencontres près de chez vous