Logiciel espion : Qu’est-ce que c’est ?

Définition

Un logiciel espion n’est ni plus ni moins qu’un programme informatique que vous devez installer dans un téléphone portable ou un PC/MAC dans le but d’y recueillir un maximum d’informations.

Ces informations sont recueillies au sein du matériel dans lequel il est installé. Souvent, l’utilisateur du matériel n’est même pas au courant qu’un logiciel espion y est implanté discrètement.

Ces logiciels retransmettent ensuite les données recueillies :

- soit par internet

- soit physiquement lorsque l’espion reprend possession du matériel afin d’y retirer une carte puce (voir Les 3 moyens d’espionner un téléphone)

Le but du logiciel espion

C’est de recueillir des informations sur une personne ciblée ou une organisation et, sans aucun consentement, de faire parvenir ces données à une autre entité.

La volonté de contrôle est omniprésente car contrôler à distance un matériel informatique signifie aussi contrôler l’individu.

Aux Etats-Unis, le terme est condensé en un seul mot : SPYWARE qui est une contraction entre d’une part « Spy » (espion) et d’autre part « Software » (logiciel).

Les premiers logiciels espions du monde

En 1995, le terme de logiciel espion désignait réellement des logiciels à installer dans un PC pour l’espionner. De fil en aiguille, le terme s’est élargi pour désigner tout code informatique utilisé pour envoyer des données à l’insu de l’usager.

En 2000, Gregor Freund, patron de Zone Labs, a employé le terme pour mettre en avant le pare-feu qu’il venait d’inventer : Zone Alarm.

Un américain a alors constaté, après avoir utilisé Zone Alarm, que l’enseigne ludique Mattel utilisait un de ses logiciels éducatifs pour recevoir des données des ordinateurs hôtes (voir encore ces déboires de Mattel plus récemment en 2017). Le terme de logiciel espion a alors pris tout son sens.

Les 5 types de logiciels espion

- Les chevaux de troie : codes qui s’installent sur la machine en même temps qu’un autre logiciel, ouvrant les ports de l’ordinateur afin que des données puissent s’échapper via des brèches dans votre pare-feu internet

- Les logiciels publicitaires déclenchant des publicités intempestives sur votre navigateur

- Les rootkits

- Les enregistreurs de frappe

- les contrôles parentaux ou logiciels de monitoring

De nombreux logiciels espions sont installés dans des ordinateurs publics

Notamment des enregistreurs de frappe qui permettent de récupérer ce qui est tapé au clavier y compris les numéros de carte bancaire. Imaginez le nombre de n° de cartes bancaires que peut récupérer un pirate sur un ordinateur public de type cybercafé !

Si cela vous arrive et que vous devez quand même vous rendre dans un cybercafé pour y consulter des données sensibles, pensez à ces conseils tout bêtes :

- Créez-vous une nouvelle adresse Email pour cette occasion seulement (cela vous évitera de rentrer le mot de passe de votre messagerie officielle)

- Forcez l’authentification en 2 étapes (Gmail la propose par exemple – il s’agit d’un mot de passe envoyé par SMS avant de vous connecter, un éventuel pirate n’aura jamais votre smartphone sur lui !)

- Si le cybercafé vous autorise à redémarrer l’ordinateur, redémarrez-le en mode SANS ECHEC (sur Windows 10 il faut maintenir SHIFT tout en cliquant sur REDEMARRER – auparavant il suffisait d’appuyer sur F8 lorsque Windows redémarrait). Le mode sans échec ne fait tourner Windows qu’avec un nombre limité d’applications.

- Si vous vous connectez à votre banque et que son site vous demande de composer votre mot de passe à la souris, assurez-vous qu’il n’y a pas une caméra cachée derrière vous (une webcam est vite dissimulée, cette technique est également utilisée par les délinquants dans les stations essence afin de capturer le code à 4 chiffres de nos cartes bancaires).

Le processus d’installation du logiciel espion

- Comme nous venons de le dire, un logiciel espion doit préalablement être installé dans l’appareil, et suite à cette installation, généralement l’appareil doit être redémarré pour que l’installation soit effective.

- Dans certains cas, le logiciel espion est intégré à un autre logiciel, souvent gratuit : installer l’un ne peut se faire sans l’installation de l’autre. Cela arrive qu’un logiciel gratuit se fasse ainsi rémunérer par l’ajout transparent d’un autre logiciel non désiré par l’utilisateur.

Une telle application espion se sert d’internet pour transmettre ses données, il faut donc se doter d’un logiciel mettant en évidence les applications consommatrices de bande passante pour en être conscient. Ce genre d’outil existe mais n’est pas très connu.

C’est pourquoi, la plupart du temps, lorsqu’un individu se croit victime d’un logiciel espion soit parce que son appareil ralentit, soit parce qu’il consomme plus d’énergie ou de bande passante que d’habitude, en règle général il formate tout simplement son appareil en le réinitialisant à son état usine.

Quels sont les motifs de l’installation d’un logiciel espion ?

- Pour des raisons publicitaires : dans ce cas ce sont des entreprises qui en sont à l’origine, leur but est de connaître les habitudes des consommateurs et leur vendre plus de produits.

- Pour des raisons familiales : dans ce cas l’espionnage se situe dans la sphère intra-familiale. Ce genre de logiciel espion est légal s’il est utilisé en conformité avec la loi (surveillance d’un salarié en accord avec le droit du travail, surveillance d’un enfant ou d’un membre de sa famille en accord avec le droit familial, etc.). On peut citer l’exemple de Hoverwatch, spécialisé dans l’écoute téléphonique et l’écoute environnementale discrète sur un smartphone. On peut aussi citer Mspy spécialisé dans le contrôle à distance du smartphone et la récupération de tous ses messages-textes.

- Pour des raisons purement pratiques : un Geek ou un Webmestre peut avoir envie de contrôler à distance son ordinateur ou son smartphone pour s’en servir même s’il est à 10000 kilomètres (le logiciel Airdroid est souvent utilisé dans ce cadre pour utiliser son smartphone depuis un ordinateur).

Deux états d’esprit différents

Distinguons 2 types différents de logiciel espion :

1/ Le logiciel espion qui n’est autre qu’un logiciel de monitoring et de surveillance | Ces programmes sont en fait des outils de contrôles parentaux détournés de leur utilisation pour être insérés dans le smartphone d’une personne à surveiller. Invisibles, ils copient les données du téléphone (messages, localisations, sites internet, keyloggers, etc.) et envoient ces données à un serveur sécurisé en ligne. L’utilisateur du logiciel espion n’aura qu’à se rendre sur son compte en ligne pour accéder à toutes les donnes récupérées (voir : Notre test). |

2/ Le logiciel espion intrusif qui s’apparente à un virus et qui est installé sans la volonté de qui que ce soit | Ces « espiologiciels » s’installent souvent en même temps qu’un autre logiciel et, eux aussi, envoient discrètement les données récupérées sur internet pour le compte d’une entreprise ou du programmeur à l’origine du soft. Cela peut être des enregistrements de frappes au clavier (keylogger), des historiques ou même des fichiers. |

Dans d’autres cas, quelques espiologiciels peuvent :

- afficher des messages publicitaires

- enregistrer les sites internet visités

- installer un cheval de troie

En quoi ces deux types de logiciels espion diffèrent-ils ?

Leur nature est différente :

- le premier est installé par une personne en vue de contrôler le smartphone ou l’ordinateur d’un autre individu

- le deuxième s’installe automatiquement à chaque fois qu’un logiciel est ouvert

Leur mode de diffusion est totalement différente :

- dans le premier cas il s’agit de cas par cas

- le deuxième peut se diffuser à vitesse grand V

Les effets néfastes d’un spyware

Les spyware s’apparentant à des virus entraînent des effets indésirables sur l’ordinateur ou la machine infectée :

- soit l’apparition de publicités intempestives

- soit un ralentissement du système dû à une activité très importante du microprocesseur ou de votre bande passante (internet).

Dans certains cas, le système d’exploitation deviendra instable. Certaines victimes vont même jusqu’à changer d’ordinateur alors que la solution la plus simple serait d’abord de réinstaller totalement le système par l’installation d’un nouveau système d’exploitation.

Certains logiciels espions sont tellement puissants qu’ils parviennent à :

- désactiver les antivirus ou pare-feux

- détruire les autres virus présents sur la machine pour éviter les ralentissements et se rendre plus invisibles

Dans le cas des logiciels de monitoring pour smartphone, ces outils sont considérés de la même manière qu’un contrôle parental discret et n’ont pas pour but de détruire le système.

Exemples de logiciels espion

Dans la catégorie des logiciels espion de monitoring, utilisés par des particuliers ou employeurs pour surveiller une personne ciblée ou des employés (ces logiciels ne sont pas des virus mais plutôt des outils de monitoring) :

Vidéo montrant cette catégorie de logiciels espion conçus pour faire du monitoring de particuliers :

Dans la catégorie des logiciels espion s’apparentant à des virus informatiques :

- Flame

- Gauss (voir la vidéo ci-dessous)

Comment se prémunir de l’installation d’un logiciel espion ?

1/ Réduire les droits d’aministrateur Windows

Un logiciel espion, installé sur une machine ayant tous les droits d’administrateur, aura accès à tout le système.

Réduire les droits d’administrateur des usagers Windows ou de certains logiciels sensibles comme les navigateurs internet, permet de réduire drastiquement ces failles (voir l’étude du Cabinet britannique Avecto en date de 2015).

A noter : depuis Windows 10, les droits d’administrateurs sont réduits par défaut dans un souci de sécurité.2/ Se procurer des logiciels de marque

NordVPN

Un des leaders mondiaux du VPN avec accès illimité à +5000 serveurs dans 60 pays et un double chiffrement pour une protection maximale.

Fonctionnalités premium :

- ✓ Adresse IP dédiée

- ✓ Serveurs P2P optimisés

- ✓ Intégration TOR intégrée

- ✓ Bloqueur de malwares & pubs

Garantie satisfait ou remboursé 30 jours

Les marques ayant pignon sur rue coûtent certes de l’argent, mais leur réputation est engagée et leur produit se doit d’être fiable.

Ce conseil est particulièrement valable pour les logiciels anti-virus et de protection contre les chevaux de troie : certains d’entre eux, sous couvert de vous protéger, contaminent en réalité votre ordinateur (voir cet exemple avec l’infestion de Ccleaner par un virus).

3/ Se procurer des logiciels libres

Les logiciels open-source donnent un accès total à leur code source. De ce fait, les éventuels logiciels espion sont vite dévoilés et éliminés.

D’une manière générale, soyez sélectifs sur les logiciels que vous téléchargez. N’installez que des logiciels dont vous avez réellement besoin et n’hésitez pas à vous renseigner sur internet avant de lancer le setup.

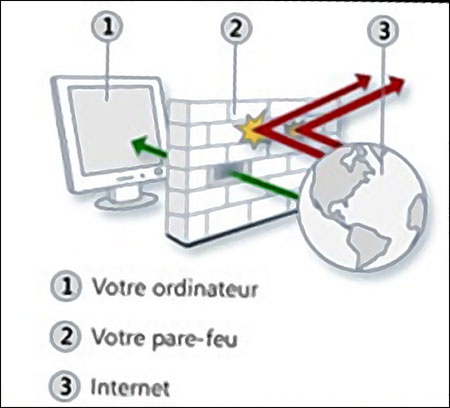

4/ Apprivoisez votre pare-feu

Le pare-feu est souvent méconnu du grand public, axant son intérêt sur des anti-virus plus ou moins efficaces.

Or un pare-feu est essentiel puisqu’il est capable de bloquer les échanges qui sortent de votre ordinateur en direction d’internet.

Apprenez à créer des règles d’interdiction dans votre pare-feu afin d’interdire le flux sortant de certains logiciels en direction d’internet.

5/ Lisez les accords de licence

C’est difficile mais faîtes-le au moins lorsque vous installez un logiciel gratuit. En effet, il faut toujours avoir le réflexe de se demander comment se fait rémunérer un freeware ?

Vérifiez dans les clauses que l’installation d’un logiciel espion ou d’un logiciel publicitaire n’est pas liée.

6/ Méfiez-vous des outils anti-spyware

… dont 20% d’entre eux sont eux-mêmes des logiciels espions.

7/ Ne cliquez pas à tord et à travers sur les publicités

Les publicités cliquables sur internet doivent attirer votre méfiance, surtout si on vous propose un logiciel gratuit…

8/ Il existe des logiciels anti-espions

On les appele des anti-spyware et comme pour les antivirus, il en existe des payants et d’autres gratuits. Dans cette deuxième catégorie, citons :

Anti-logiciel-espion pour PC Windows:

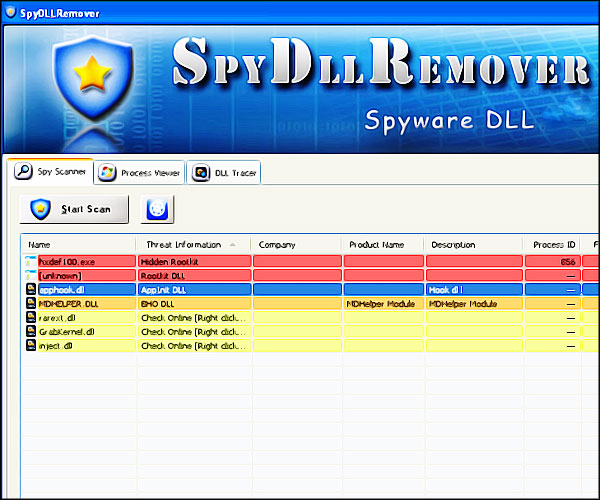

- SpydllRemover

- Runscanner (difficile à maîtriser et demande de l’expertise)

- L’antivirus Clamwin

Anti-spyware pour smartphone :

- Haven (développé par Edward Snowden en personne)

- Kapersky Android Security

- Malwarebytes for Android

Mais comme le dit ce youtubeur, l’acquisition d’une suite antivirus pour mobile ne se justifie pas actuellement :

Et les logiciels espion pour smartphone ?

Les logiciels espion de monitoring

…sont ceux qu’installent sur votre smartphone un membre de votre famille pour :

- vous surveiller

- voir où vous surfez

- savoir avec qui vous tchatez

- géolocaliser votre position

- ou encore écouter l’environnement situé autour du smartphone

Ces logiciels espions-là, nous en parlons par exemple dans notre article comparatif.

Les malwares pour smartphone

Un logiciel espion de type « malware » peut exister aussi bien sur Android que sur iPhone même si 80% d’entre eux sont dédiés au système Android. Pourquoi ?

- D’une part parce que cet OS est plus diffusé

- d’autre part parce qu’il est recodé par de nombreux constructeurs (en fonction de la marque du smartphone) et qu’il a eu tendance, à ses débuts, à être plus fragile

Cette tendance tend cependant à s’équilibrer, les utilisateurs d’iPhone attirant de plus en plus les pirates informatiques.

Dans un avenir proche, il faudra se méfier de la même façon que l’on soit pro-Android ou pro-iPhone.

Dans les deux cas, pour l’un et l’autre de ces systèmes, l’internaute est exposé au même problème devant les sites de phising, ces faux sites internet qui n’ont d’autre but que de recueillir vos coordonnées bancaires.

[su_shadow style= »vertical »][su_panel background= »#F2F2F2″ color= »#F26444″ border= »2px solid#F29877″ radius= »1″ target= »blank »]➦ Mise en garde

Il existe des applications-espionnes qu’un de vos proches peut installer de manière invisible dans votre téléphone.

Elles rappatrient ensuite vos mots de passe mais aussi vos discussions sur les réseaux sociaux et vos SMS/MMS.

- Cette application est la plus sûre d’entre toutes.

- Celle-là peut en plus enregistrer vos communications téléphoniques, mais uniquement sur un Android rooté.